NepnepxCATCTF

Misc:MeowMeow

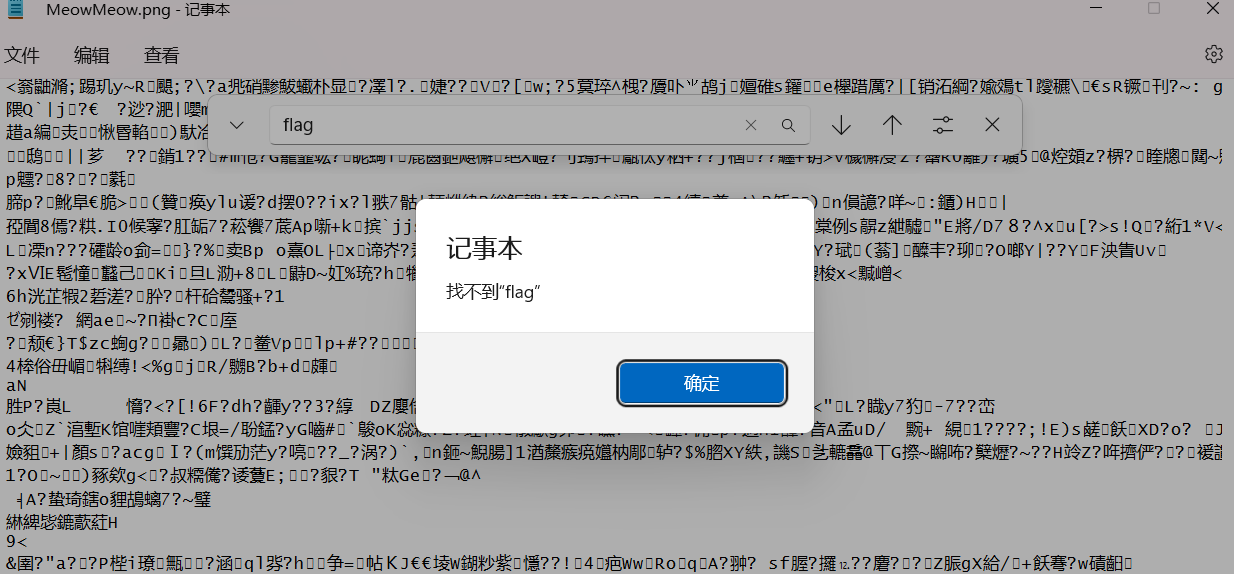

先查看了一下图片属性,没有发现啥有意义的东西,接着使用记事本打开,也没有啥

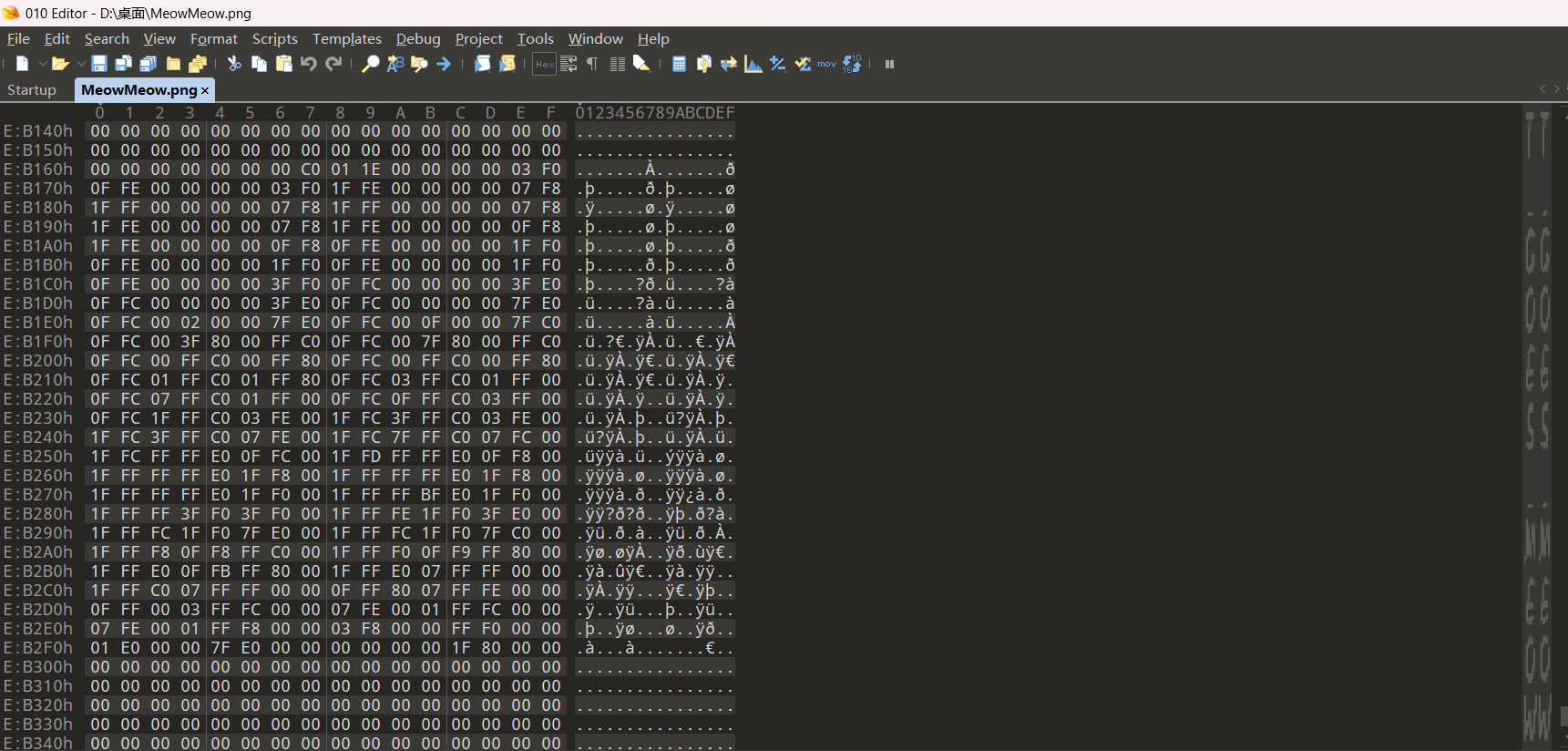

接着使用010打开,在末尾找到了flag;当时遇到这个flag的时候我便提交了,当时显示是答案错误,我就很奇怪为啥会这样(应该是我当时拼写错了还是咋的)

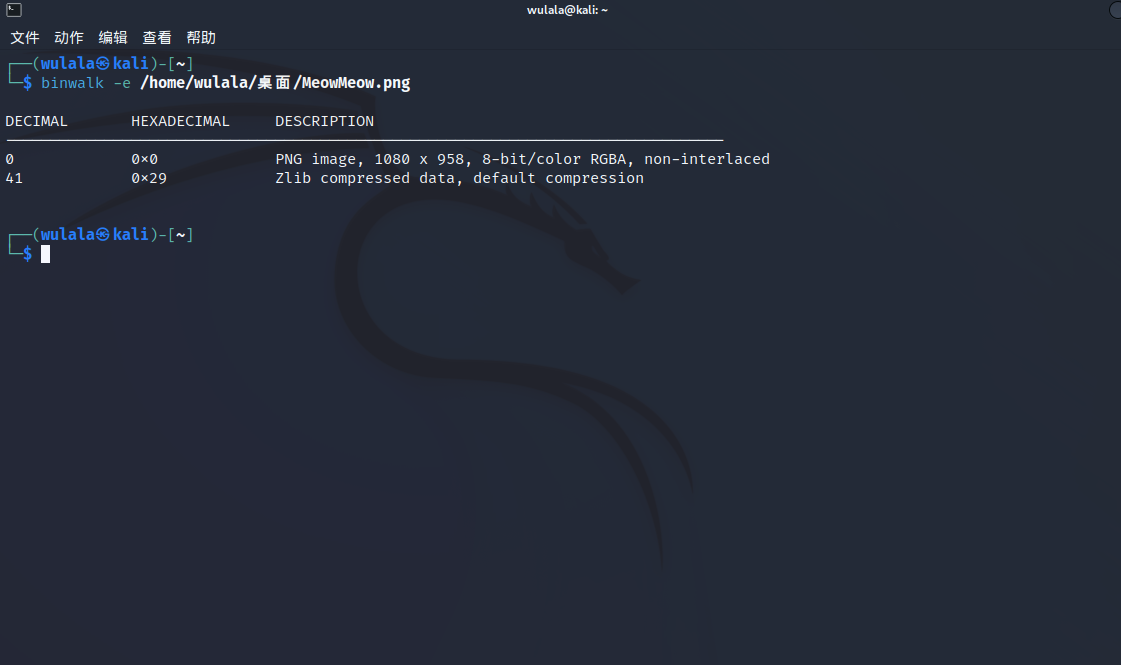

然后我就把这张图片放了kali,进行查看,果然发现不太一样,里面有一个zlib文件

然后我当时便想着这题没这么简单吧,就直接把思路放在了这个zlib文件上面,想着法儿给它解压,后面发现徒劳无功,然后突然想到张图片在windows打得开,放在linux下打不开,便想着这张图片的宽高是不是被改过了,瞎忙活了好久也是没有结果;

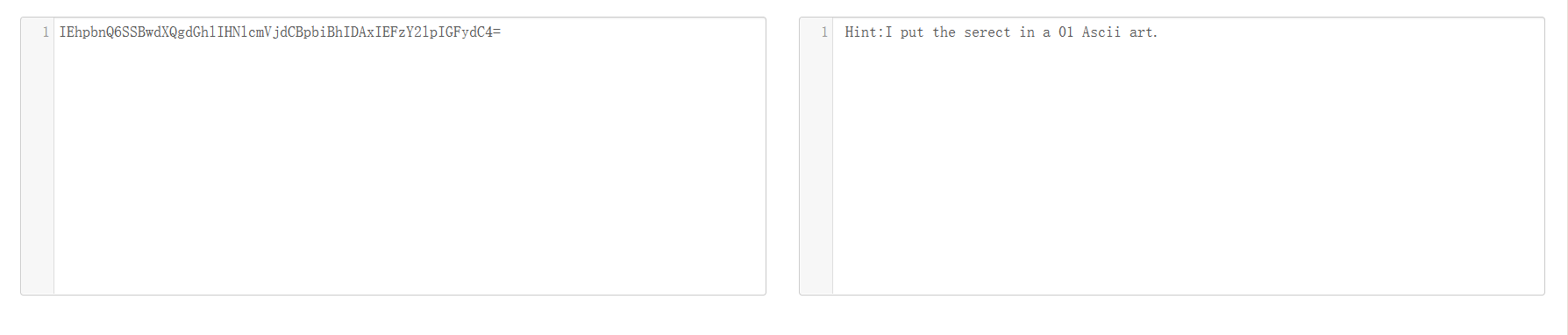

后面我在想着用010打开后的那一串字符串应该是有点用处的,我就再次进行输入;然后就正确了;这件事告诉了我,在输入flag时要看清楚,进行再次检查。

最后放一个出题人隐藏在010里面的一个base64的小提示吧;这个也指向了flag就是个ascii art

Misc:CatchCat

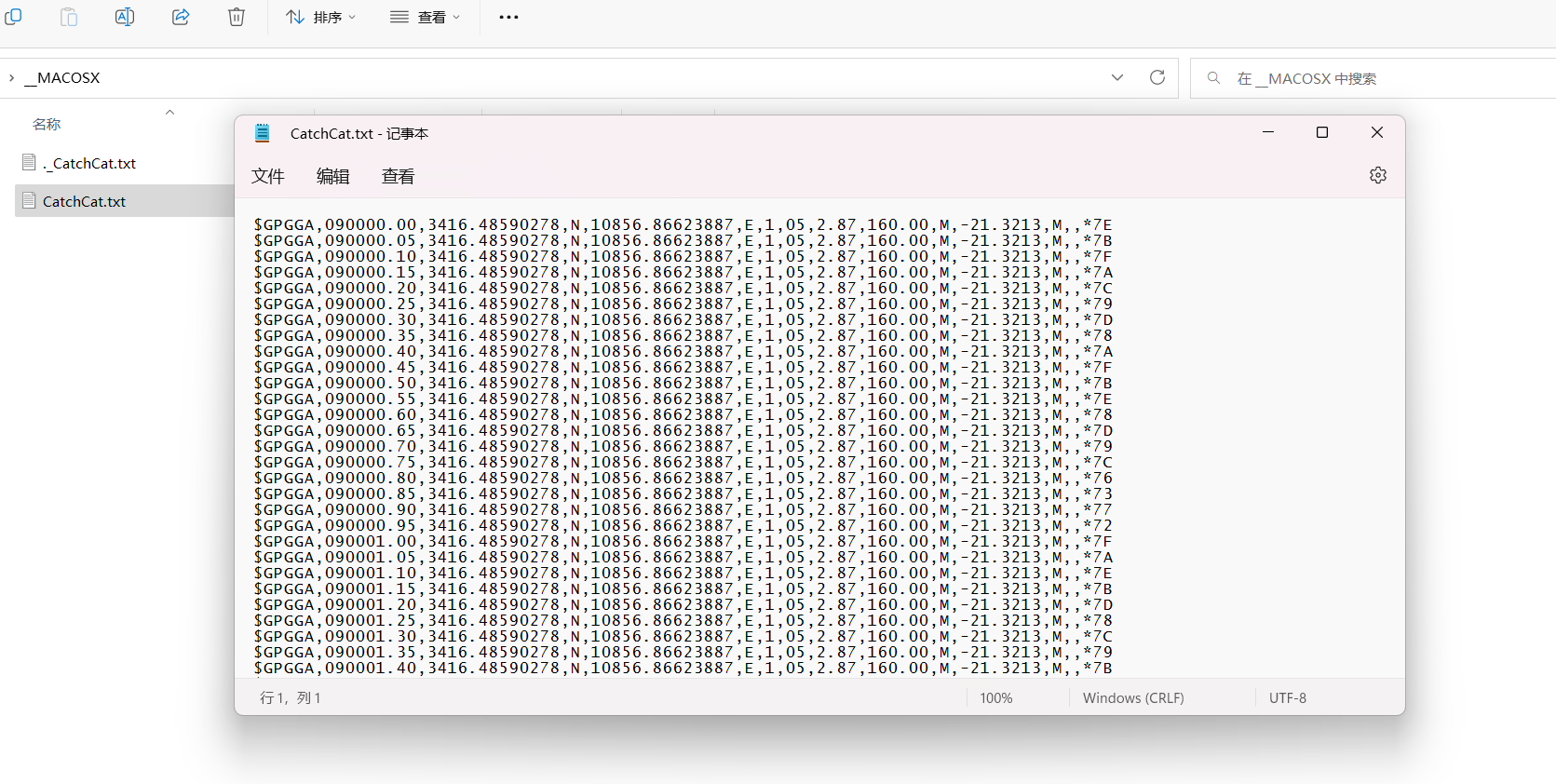

解压之后打开发现是一些类似于经纬度还是方向类的的资料;

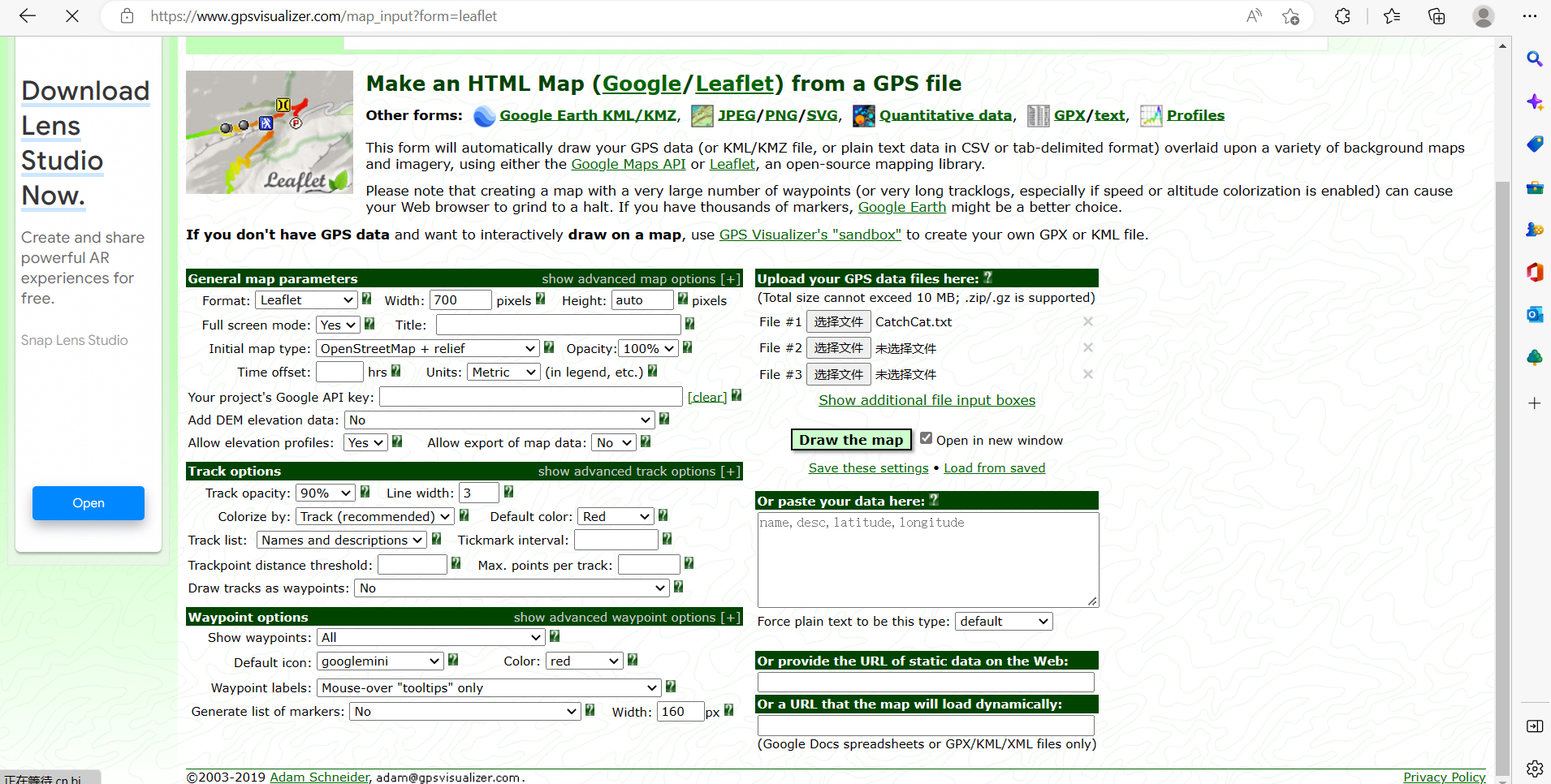

然后便想着有没有什么软件可以读取此类数据;然后便找到了一个网站可以读取:https://www.gpsvisualizer.com/map_input?form=leaflet

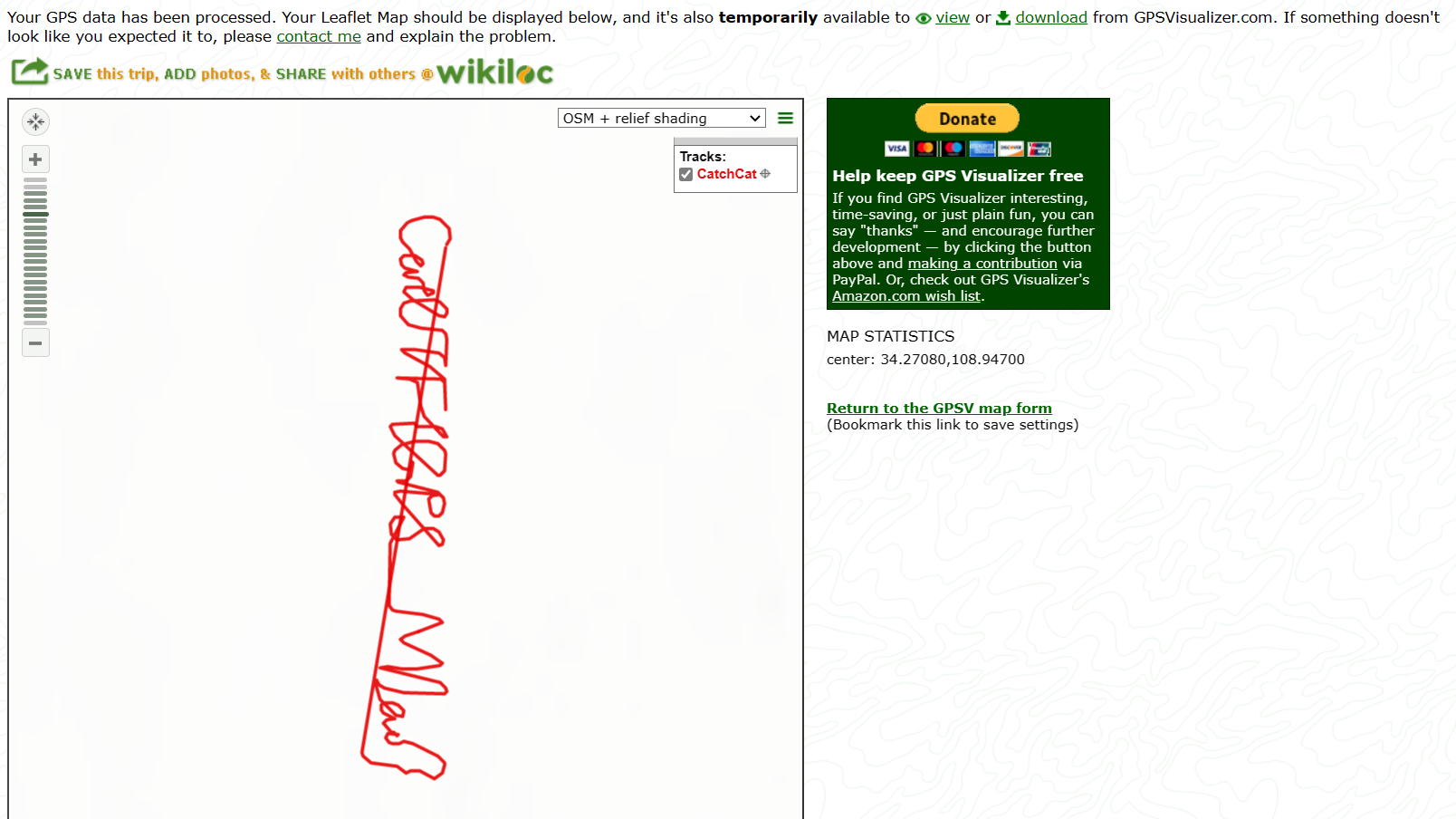

读取之后便可以发现flag,就是最后解出flag有点费脑子,当时硬看了好久哈哈哈哈哈

Misc:Nepnep 的拜年视频

这个就没啥好讲的啦,出题人送的flag,就在视频末尾

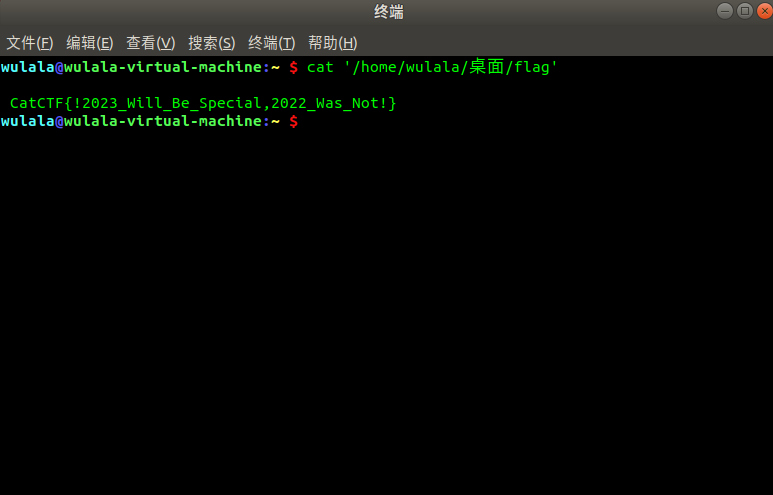

Misc:CatFlag

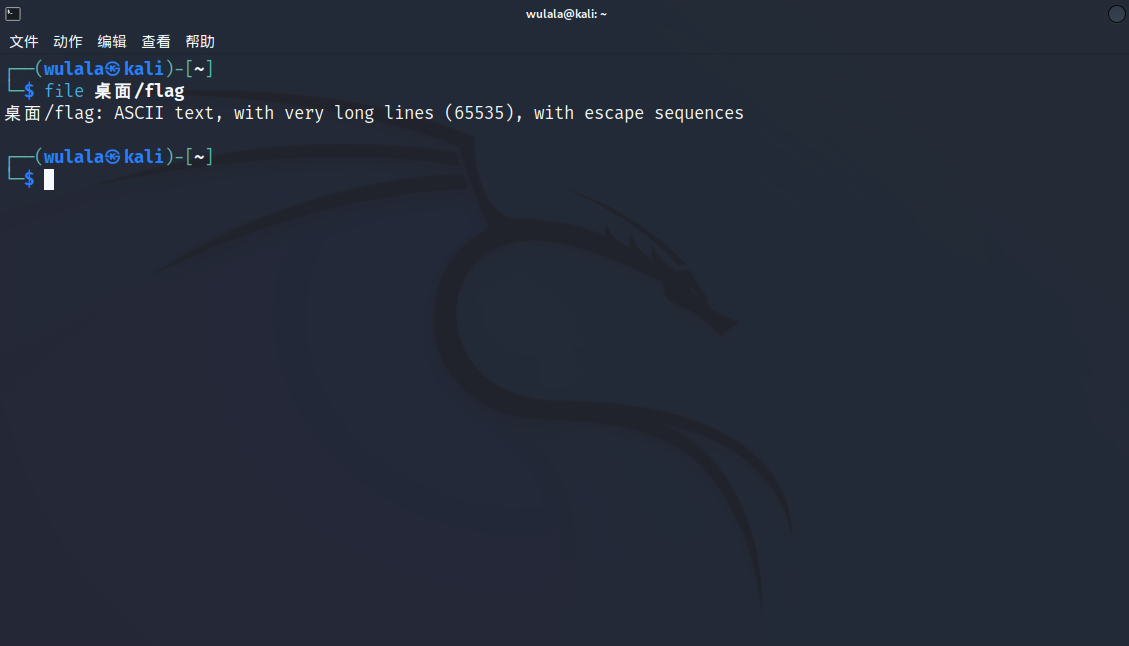

解压附件之后发现文件没有后缀名,丢入kali看看;发现是一个ascii文件

然后便想着使用linux系统打开看看,在题目上方也有提示cat flag

Misc:Peekaboo

打开图片之后可以看到右下角有一串数字,这里猜是QQ号,然后进行登入QQ寻找好友,在空间里面找到他的账号名,登入王者荣耀寻找最后一次使用的英雄就出来了(因为不怎么玩王者,没有注意到还有一个当前赛季可以找,结果废了点时间哈哈哈哈)

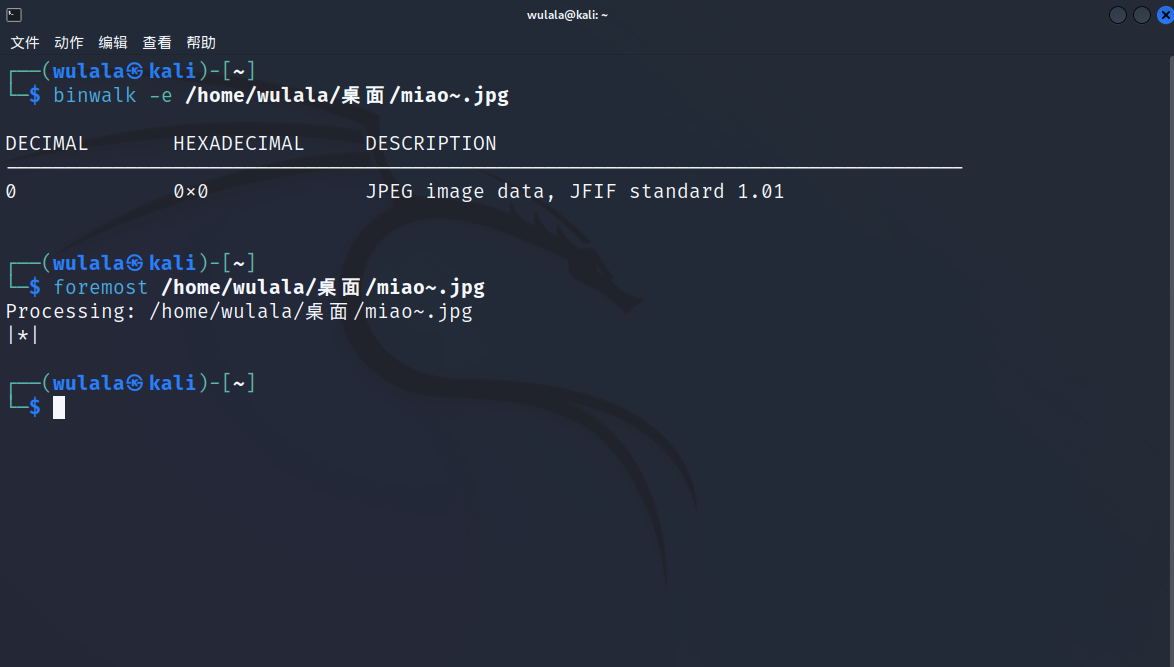

Misc:miao

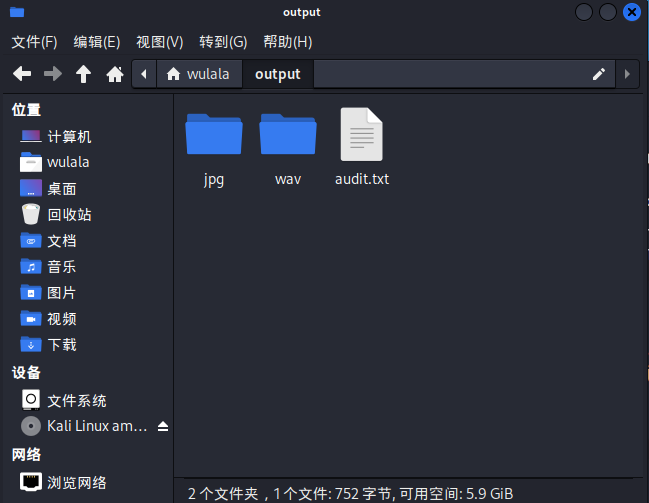

拿到图片之后先查看属性里面是否有隐藏信息,发现有;接着用记事本打开查询关键词flag,也没有;接下来使用010打开,发现还是没有;接下来便使用kali中的binwalk和foremost查看;发现有隐藏文件

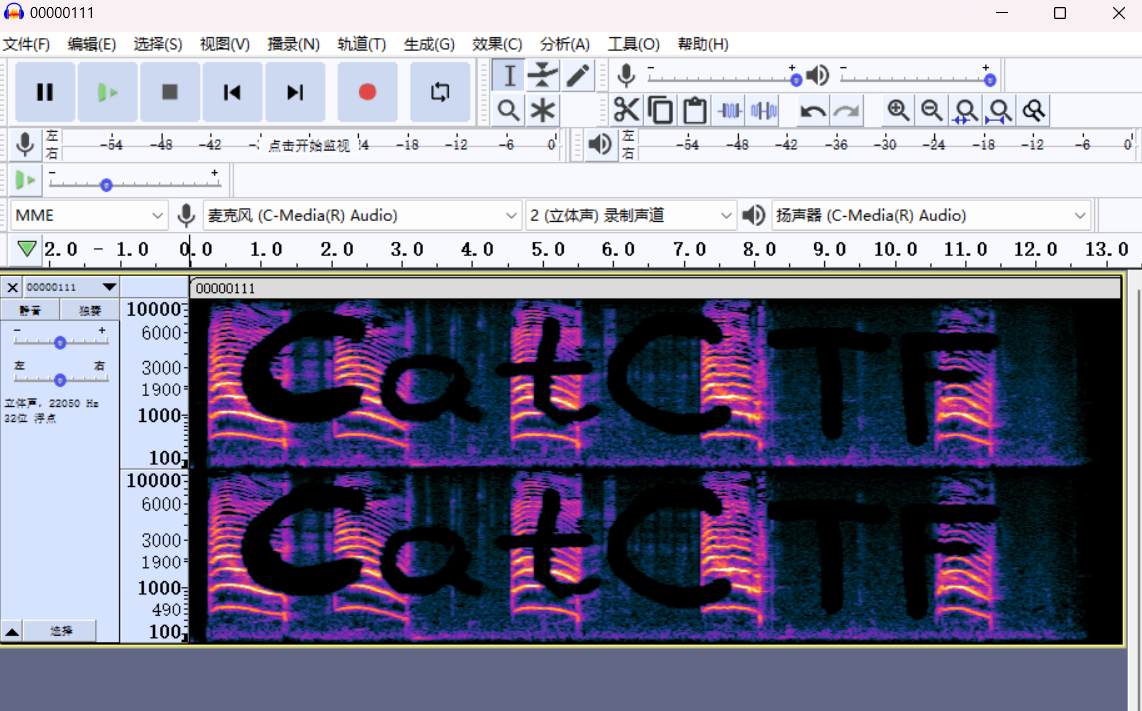

打开之后发现是一段wav音频

此时便想到了音频隐写,使用Audacity打开,发现波形图上方没有可疑元素且播放音频没有听到滴滴的响声,先排除是凯撒密码的隐写,接下来打开频谱图,发现CatCTF;此时猜测是密码

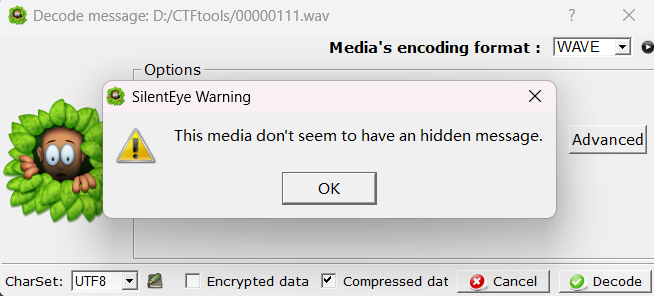

接下来使用silenteye打开,解密发现没有

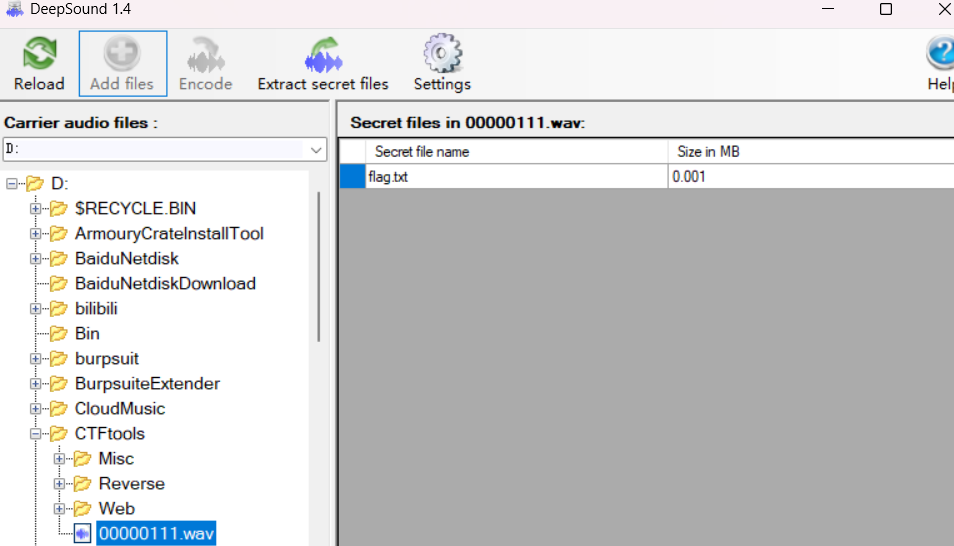

换成Deepsound打开输入CatCTF成功得到flag.txt

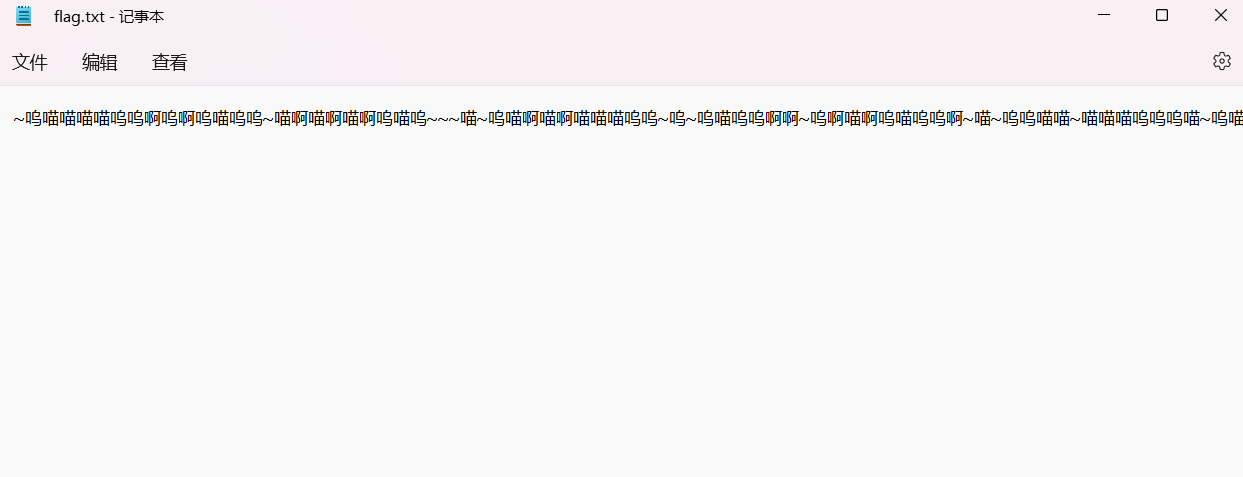

打开后猜测是兽音解密

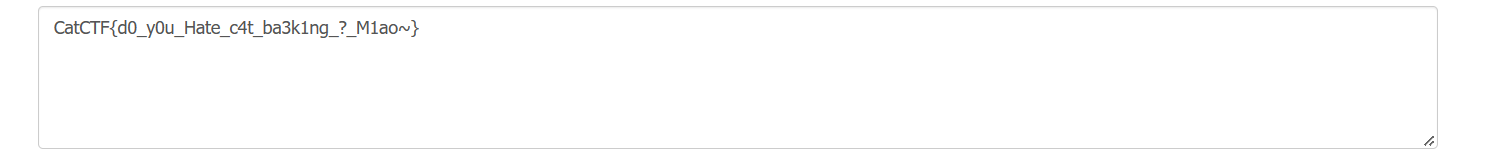

解密得flag

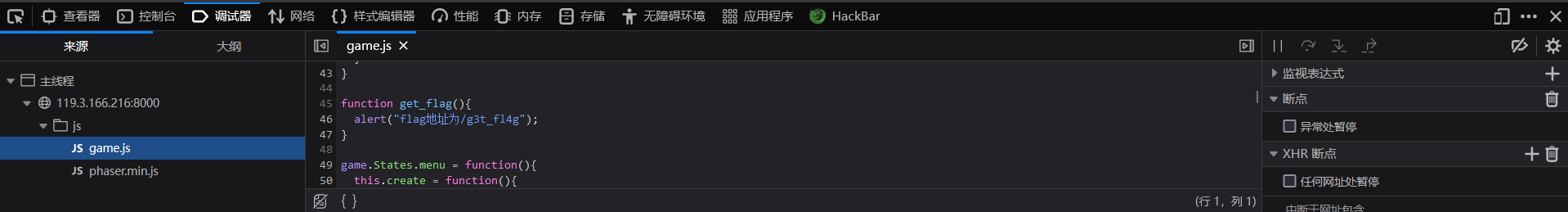

Web:ez_js

根据提示翻看js文件就可以找出到啦

后记

自从极客大挑战结束后,就没有在试着打过比赛了;这次学长推荐了一个公益赛,那就试试看;结果试试就逝世;发现Web好难,忙活了一个早上发现只做出了一题,在web里面我自己是觉得有一个是文件包含,两个是绕过;结果就是死活出不来;当天下午就开始攻Misc;当时学Misc是想着Web学累了去试试Misc(因为我发现Misc其实也挺有意思的哈哈哈哈哈);结果在这次比赛中Misc也是有点费脑子。既然做都做了那就留下点wp吧。还是非常感谢这次比赛的,学到了很多东西;诚如学长们所言:打比赛是提高自身知识最好的途径了。接下来继续加油吧,留下一张照片当做作第二次打比赛的记录啦。